Capacidades de seguridad DNS

La inspección DNS basada en IA ofrece una protección en línea superior contra los ataques de pesca de credenciales

La pesca es uno de los principales vectores de ataque que preocupa a todos los CISO.

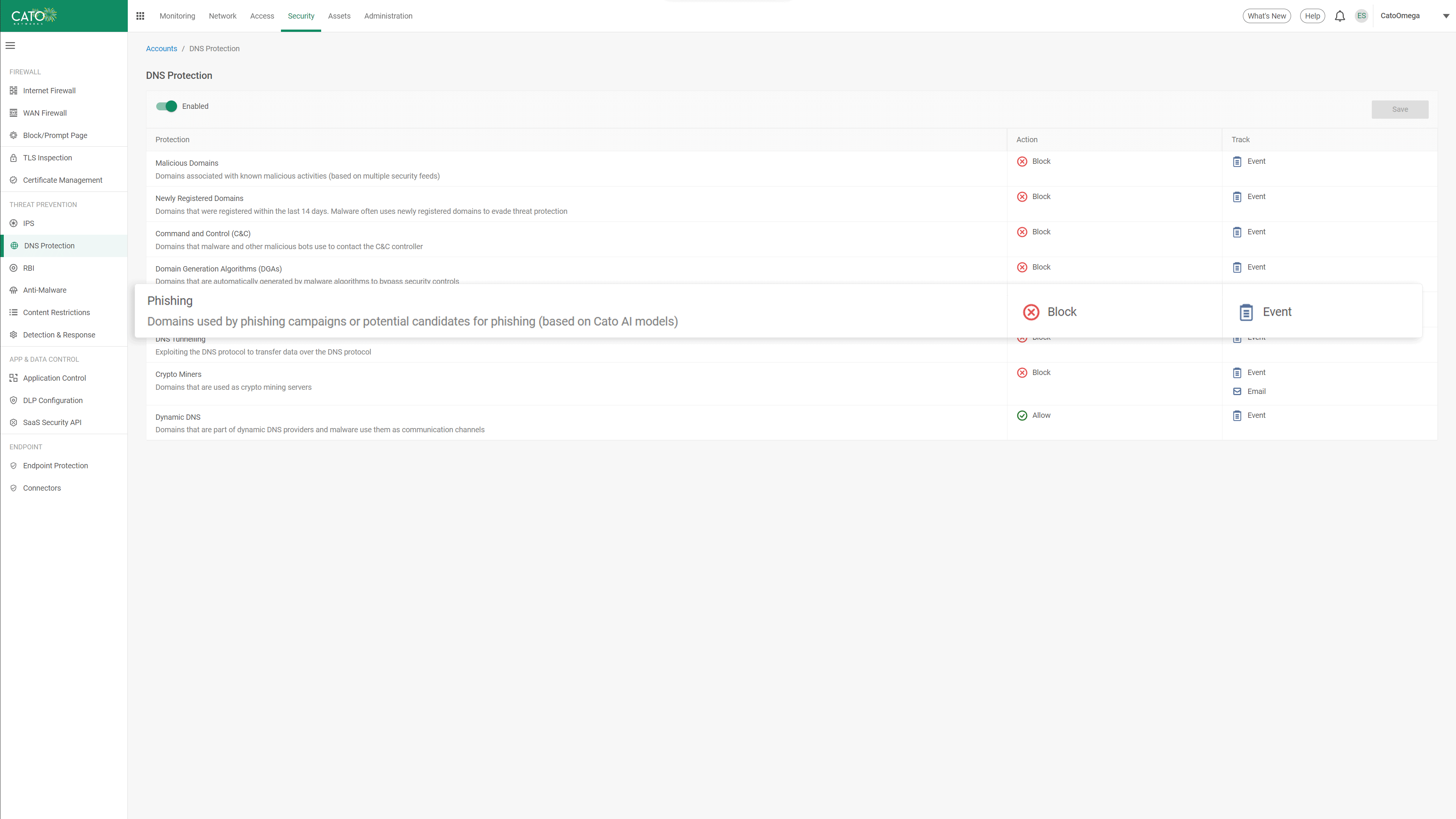

La formación continua de algoritmos AA e ML en el enorme lago global de datos de Cato hace que la seguridad DNS de Cato pueda ofrecer una identificación en línea para la ocupación de dominios y demás intentos de suplantación de sitio web. Esto se logra por medio de un análisis en tiempo real de los componentes de la página web, de la edad del dominio, de la popularidad y de los patrones asociados con los conjuntos de herramientas que se usan en los sitios de pesca. La detección en línea de ataques de pesca ayuda a evitar la cosecha de credenciales, la llegada de malware y la pérdida de datos sensibles.

Bloqueo de dominios maliciosos y de sitios C&C antes de la conexión

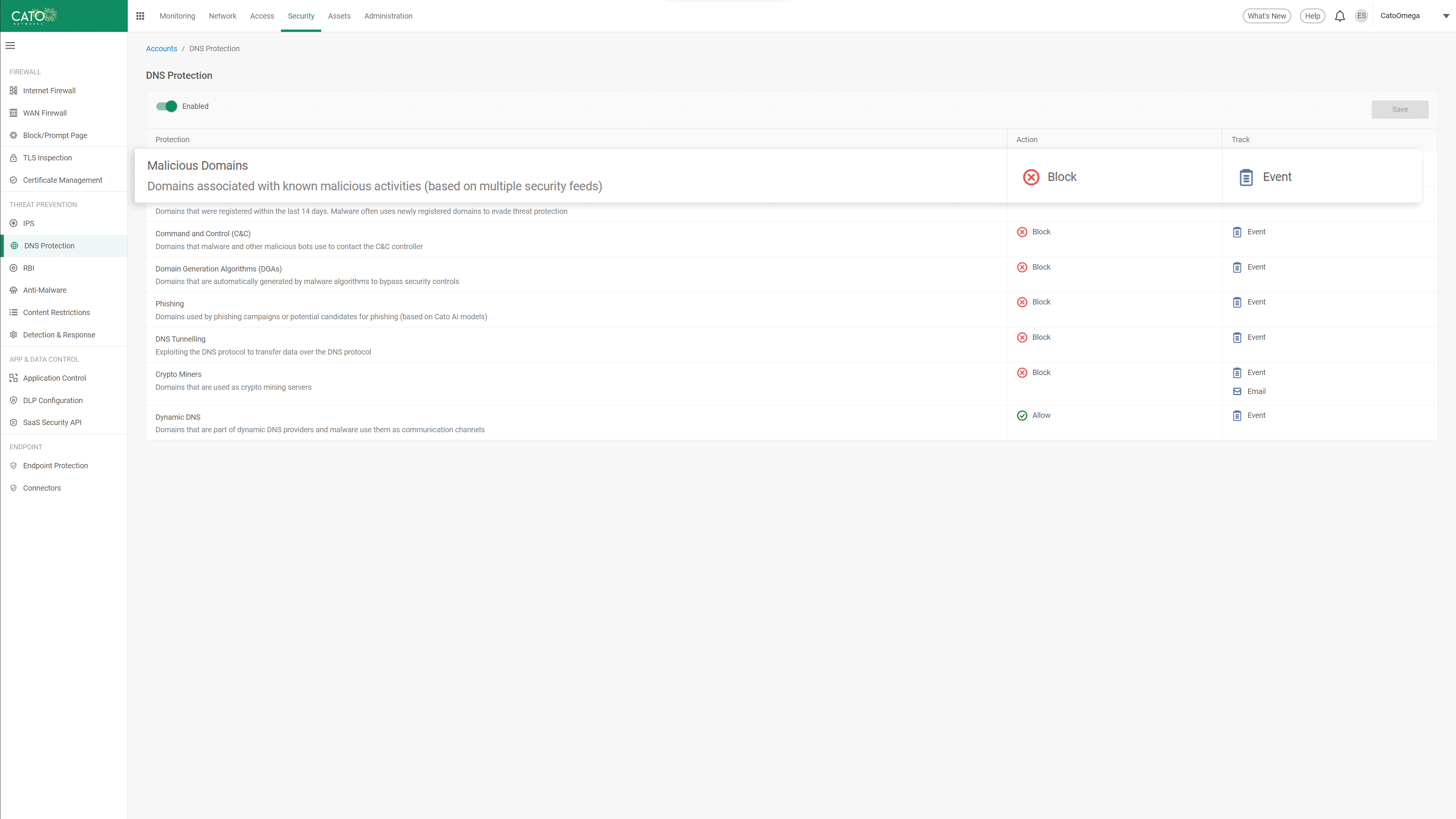

El número de sitios maliciosos que hospedan servidores de orden y control (C&C) para gestionar malware de forma remota es elevadísimo. Los atacantes cambian constantemente sus servidores C&C de sitio para evitar la detección y las listas negras. La seguridad DNS de Cato utiliza el sistema de inteligencia de amenazas de Cato (optimizado de forma puntual y constante) para identificar los dominios maliciosos y los sitios C&C y para bloquear el tráfico a y desde los mismos en tiempo real. Al usar la seguridad DNS de Cato, las empresas reducen sustancialmente su exposición a millones de ataques de base web; todo ello, con prácticamente cero falsos positivos.

Un parón a la pérdida de datos y a las actividades maliciosas por túnel DNS

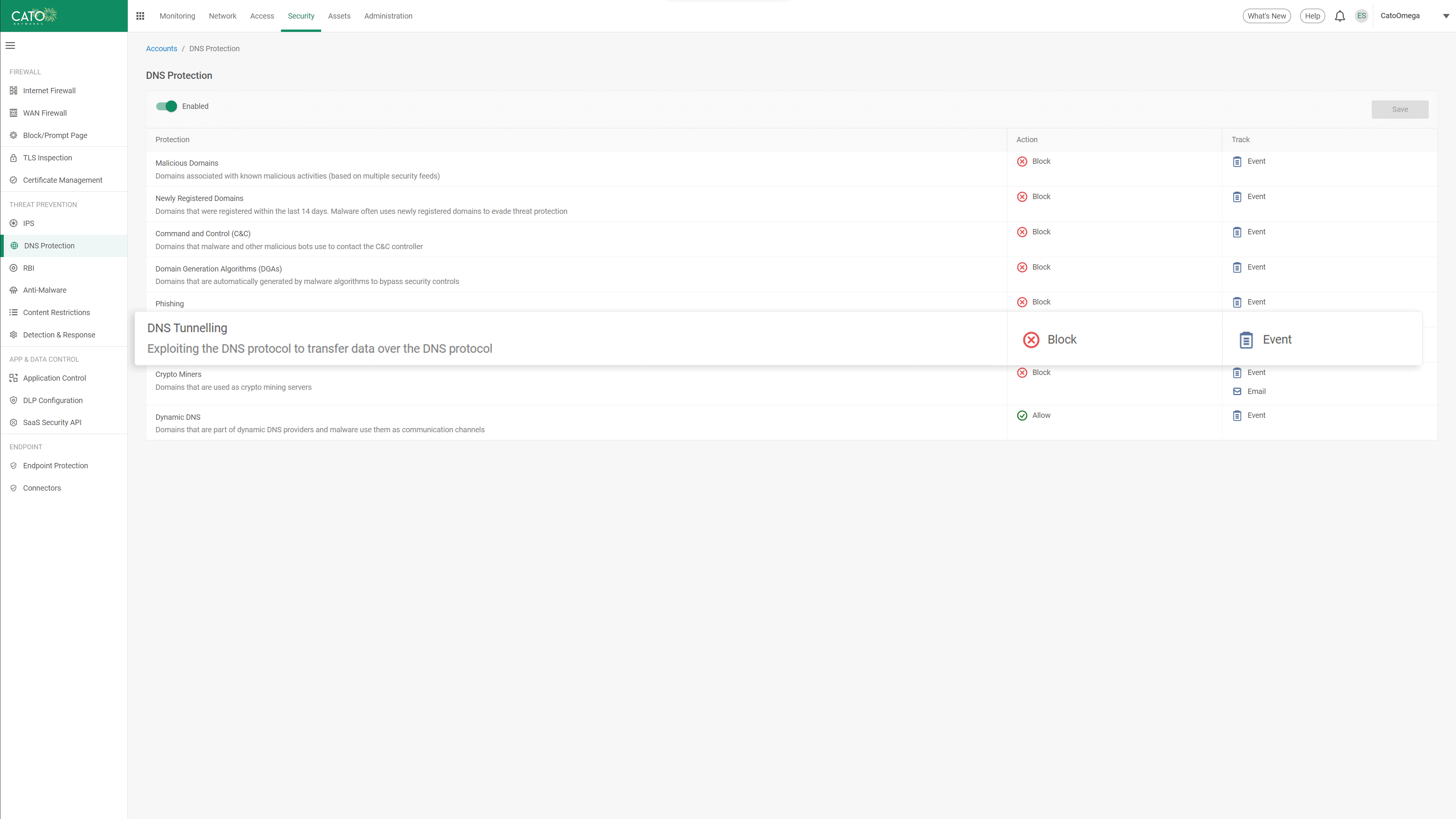

Los ataques por túnel DNS aprovechan la necesidad de permitir que el tráfico DNS pase los controles de seguridad, puesto que es un método de filtración de datos y de acceso C&C. La seguridad DNS de Cato analiza las propiedades de las peticiones DNS tales como el tamaño del paquete, el tipo de registro y la proporción de subdominios únicos para identificar anomalías e indicadores de que se trata de un ataque de túnel DNS. Los algoritmos de IA y ML de Cato están en constante aprendizaje para identificar los túneles DNS, haciendo posible así una protección que no dependa de conocimientos específicos sobre el actor de las amenazas o el nombre del dominio.

Prevención de la filtración de recursos por criptominería

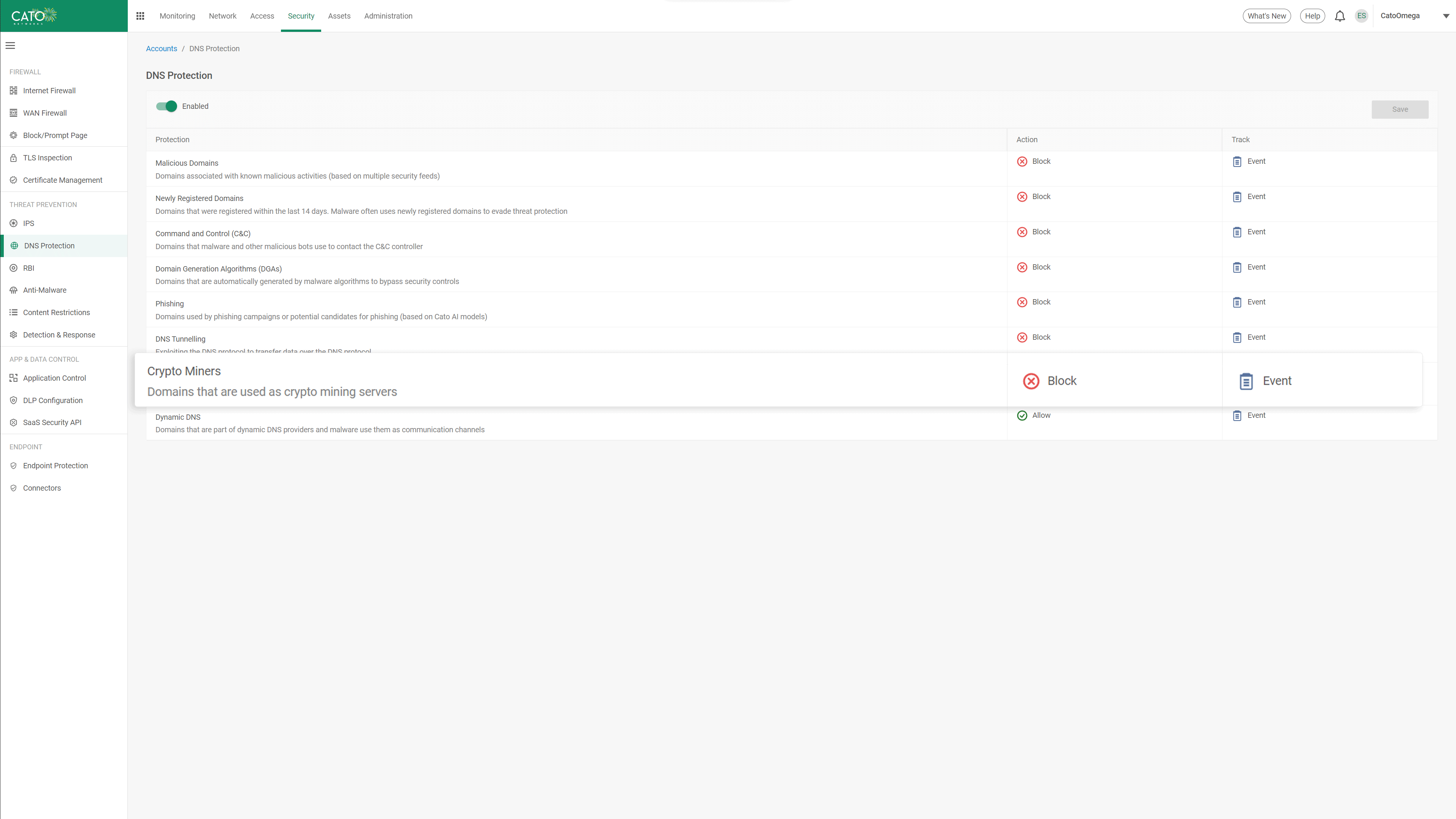

Los criptomineros usan terminales corporativos comprometidos para su lucro, afectando a la estabilidad del sistema y a la experiencia de usuario y aumentando los costes para la organización. Cato se sirve de la heurística y las reglas dedicadas para identificar dominios que se usan para operaciones de criptominería, bloqueando cualquier petición DNS hacia estos destinos. Con Cato, las empresas protegen la seguridad y la productividad de los usuarios contra cualquier daño causado por usos no autorizados.

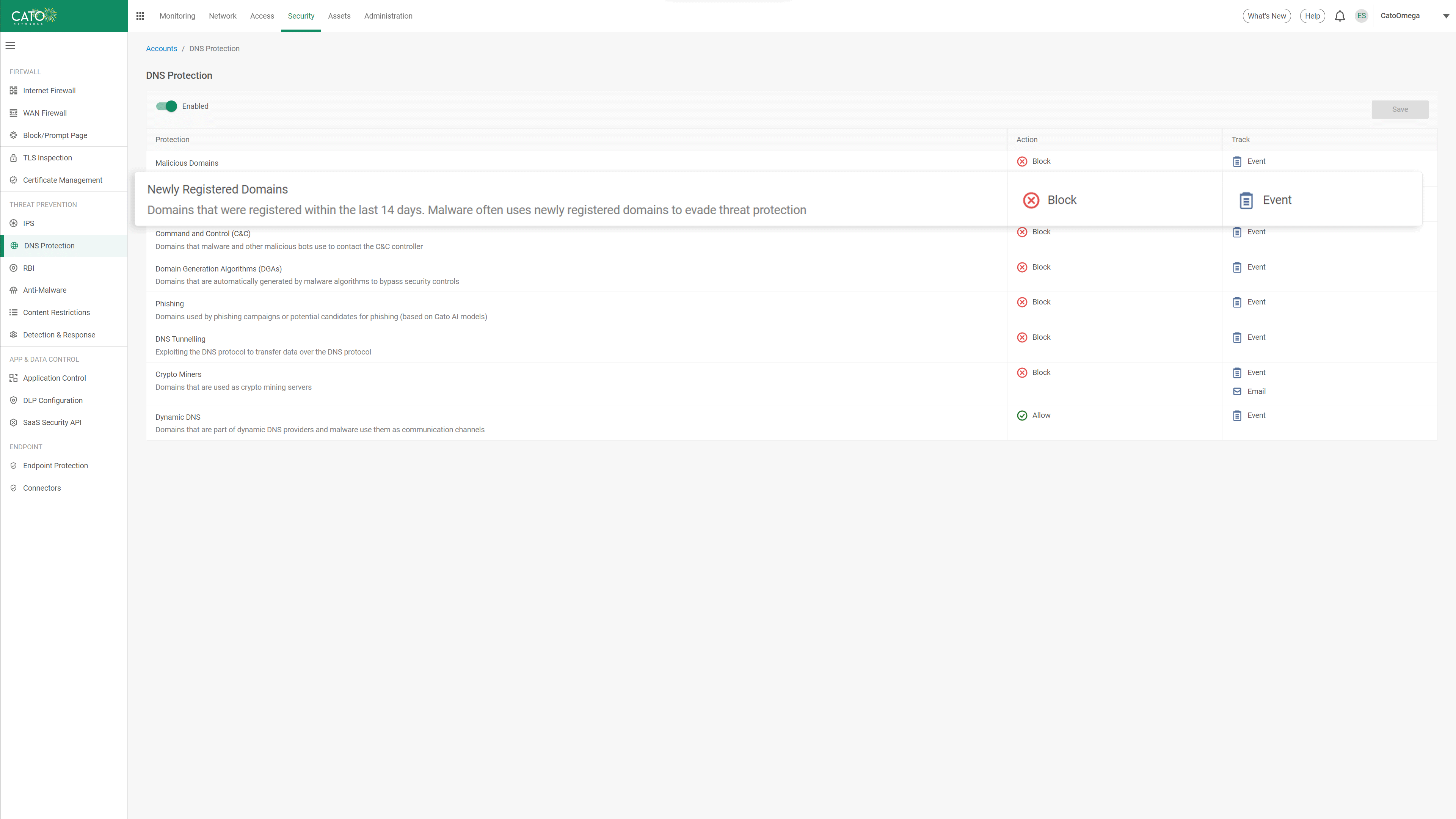

Un riesgo menor gracias al bloqueo de dominios de nuevo registro

Los dominios maliciosos se identifican y categorizan rápidamente, lo cual lleva a su bloqueo categórico por parte de la mayoría de motores de seguridad. Por ello, los actores de amenazas registran dominios nuevos para saltarse los controles de seguridad basados en categorías. La seguridad DNS de Cato identifica y bloquea en tiempo real el acceso a dominios que tengan menos de 14 días de antigüedad. Puesto que la mayoría de registros nuevos son maliciosos o sospechosos, bloquearlos reduce la superficie de ataque y mejora la postura de seguridad con un impacto mínimo para el usuario.

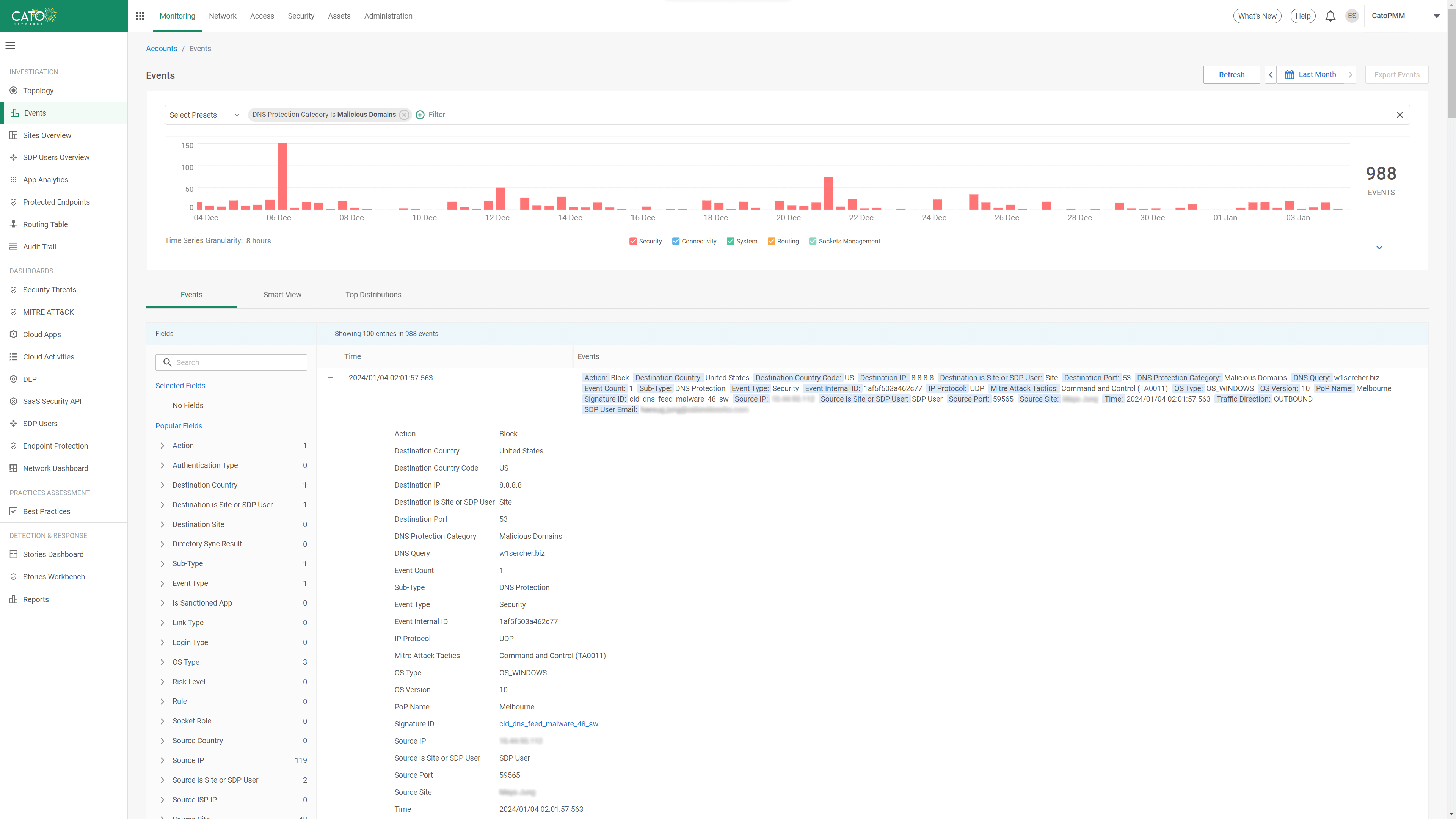

Visibilidad total para los sucesos y amenazas de seguridad DNS

Todas las actividades relativas a amenazas quedan registradas en el lago de datos global de Cato, lo cual le da a los administradores un acceso instantáneo y a través de una única consola a la información de amenazas que necesitan. Los sucesos de seguridad DNS pueden consultarse en el panel de amenazas de seguridad, que dispone de filtros y de menús desplegables para todos los sucesos relacionados con la protección DNS. Los equipos de seguridad pueden comprender y evaluar con rapidez las amenazas DNS dirigidas a su organización, sin tener que incorporar varias fuentes de datos ni tener que ir de una consola a otra.