ZTNA : Accès réseau Zero Trust

Qu’est-ce que le ZTNA (Zero Trust Network Access) ?

Zero Trust Network Access, également connu sous le nom de SDP (Software-defined Perimeter – périmètre défini par logiciel), est une approche moderne pour sécuriser l’accès aux applications et aux services à la fois pour les utilisateurs au bureau et en itinérance. Le fonctionnement de ZTNA est simple : refuser à tout le monde et à tout appareil l’accès à une ressource sauf autorisation explicite. Cette approche permet de renforcer la sécurité du réseau et la microsegmentation, ce qui peut limiter le mouvement latéral en cas de violation.

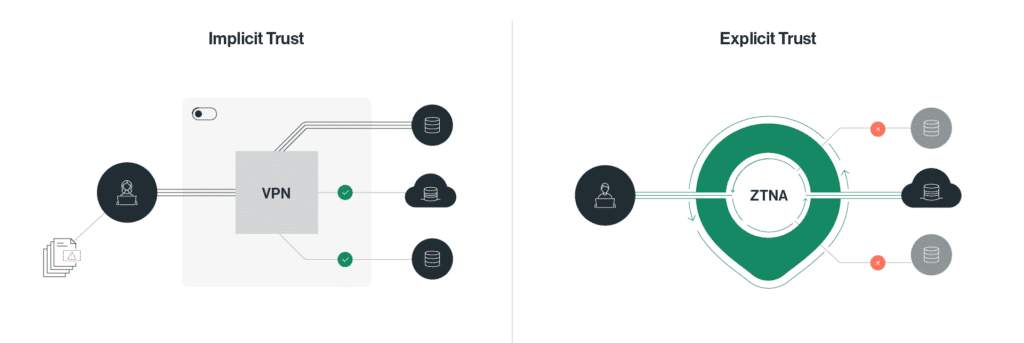

Avec les solutions réseau traditionnelles basées sur VPN, les utilisateurs authentifiés accèdent implicitement à tout sur le même sous-réseau. Seul un mot de passe empêche les utilisateurs non autorisés d’accéder à une ressource. Le ZTNA bouscule ce paradigme. Les utilisateurs ne peuvent « voir » que les applications et ressources spécifiques explicitement autorisées par la politique de sécurité de leur entreprise.

Cas d’emploi du ZTNA

Le ZTNA convient à de nombreux cas d’emploi. En voici quelques-uns parmi les plus courants :

- Alternative au VPN – Connecte des utilisateurs mobiles et distants de manière plus sécurisée que les VPN existants. Le ZTNA est plus évolutif, il fournit une politique de sécurité en tous lieux, fonctionne dans l’informatique hybride et offre un accès plus granulaire. Gartner prévoit que d’ici 2023, 60 % des entreprises passeront du VPN au ZTNA.

- Réduction des risques liés aux tiers — Donner aux entrepreneurs, aux fournisseurs et aux autres tiers l’accès à des applications internes spécifiques — et pas plus. Masquer les applications sensibles – Rendre les applications « invisibles » aux utilisateurs et appareils non autorisés. Le ZTNA peut réduire considérablement les risques liés aux menaces internes.

- Intégration sécurisée des fusions et acquisitions – ZTNA réduit et simplifie le temps et la gestion nécessaires pour assurer une fusion ou une acquisition réussie et apporte une valeur immédiate à l’entreprise.

Comment fonctionne le ZTNA ?

Le ZTNA est non seulement plus sécurisé que les solutions réseau traditionnelles, mais il est également conçu pour l’entreprise d’aujourd’hui. Les réseaux traditionnels se basaient sur un périmètre de réseau sécurisé contenant en interne des entités de confiance et en externe des entités non fiables. Aujourd’hui, le périmètre a disparu. Les utilisateurs travaillent partout — pas seulement dans les bureaux — et les applications et les données migrent de plus en plus vers le cloud. Les solutions d’accès doivent être en mesure de faire face à ces changements.

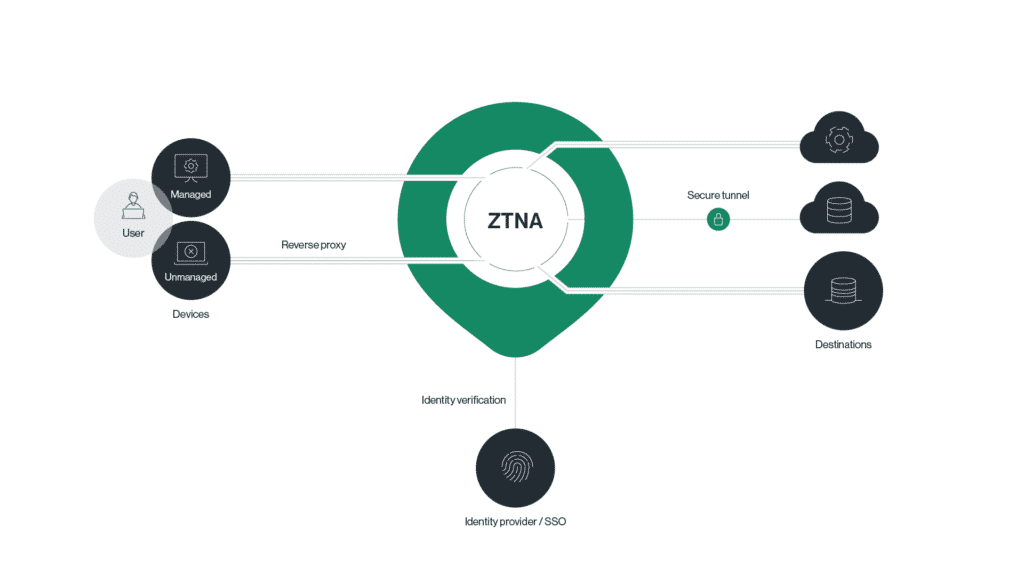

Avec le ZTNA, l’accès à l’application peut s’ajuster dynamiquement en fonction de l’identité de l’utilisateur, de l’emplacement, de la posture de l’appareil, etc. Le ZTNA est un service basé sur le cloud qui accepte les connexions à partir d’appareils gérés et non gérés, vérifie l’identité et autorise l’accès aux actifs de l’entreprise, que ce soit dans un centre de données sur site ou dans le cloud.

Les 4 fonctions du ZTNA

Le ZTNA remplit quatre fonctions essentielles :

- Identifier – mapper tous les systèmes, applications et ressources auxquels les utilisateurs peuvent avoir besoin d’accéder à distance.

- Appliquer – définir les politiques de conditions d’accès en vertu desquelles des individus spécifiques peuvent ou ne peuvent pas accéder à des ressources spécifiques.

- Surveiller – journaliser et analyser toutes les tentatives d’accès des utilisateurs distants aux ressources, en s’assurant que les politiques appliquées sont conformes aux exigences de l’entreprise.

- Ajuster – modifier les mauvaises configurations. Augmenter les privilèges d’accès ou les réduire pour soutenir une productivité optimale tout en minimisant les risques et l’exposition.

Flux utilisateur du ZTNA

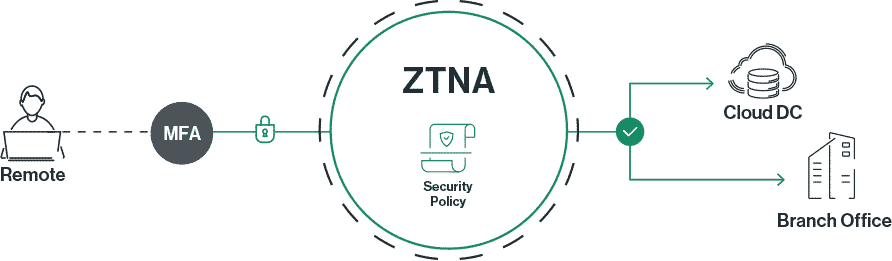

Le flux de travail utilisateur du ZTNA ressemble à ce qui suit :

- Sur un canal sécurisé, un utilisateur se connecte et s’authentifie par rapport à un contrôleur Zero Trust (ou une fonction de contrôleur). L’authentification multifacteur (MFA) est utilisée pour une sécurité accrue.

- Le contrôleur met en œuvre la politique de sécurité nécessaire, qui, en fonction de la mise en œuvre, pourrait vérifier divers attributs d’appareil, tels que le certificat d’appareil et la présence d’antivirus actuels, et des attributs en temps réel tels que l’emplacement de l’utilisateur.

- Une fois que l’utilisateur et l’appareil satisfont aux exigences spécifiées, l’accès est accordé à des applications et ressources réseau spécifiques en fonction de l’identité de l’utilisateur.

Démo de Cato : Comment configurer et surveiller le ZTNA en quelques minutes

Comment mettre en œuvre le ZTNA ?

Il existe deux approches principales pour la mise en œuvre du ZTNA. L’une est basée sur l’agent et l’autre sur le service.

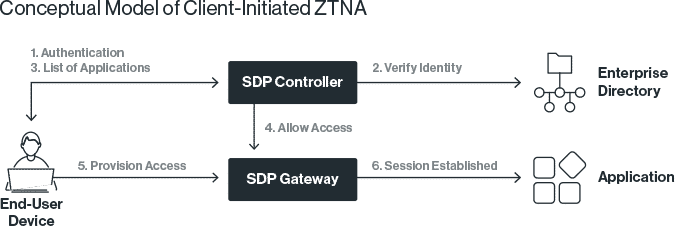

ZTNA basé sur l’agent

Dans le ZTNA basé sur l’agent, un agent installé sur un appareil autorisé envoie des informations sur le contexte de sécurité de ce même appareil à un contrôleur. Ce contexte comprend généralement des facteurs tels que l’emplacement géographique, la date et l’heure ainsi que des informations plus approfondies telles que si l’appareil est compromis ou non par des logiciels malveillants. Le contrôleur invite l’utilisateur à s’authentifier sur l’appareil.

Une fois que l’utilisateur et l’appareil sont tous deux authentifiés, le contrôleur fournit une connectivité à partir de l’appareil par l’intermédiaire d’une passerelle. La passerelle protège les applications d’un accès direct à partir d’Internet et d’utilisateurs ou d’appareils non autorisés. L’utilisateur ne peut accéder qu’aux applications explicitement autorisées.

L’illustration ci-dessous présente un modèle conceptuel de ZTNA basé sur l’agent.

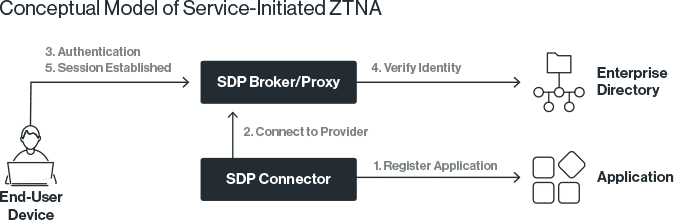

ZTNA basé sur le service

Dans le ZTNA basé sur le service, un connecteur installé dans le même réseau que l’application établit et maintient une connexion sortante au cloud du fournisseur. Les utilisateurs qui demandent l’accès à l’application sont authentifiés par un service dans le cloud, qui est suivi de la validation par un produit de gestion d’identité tel qu’un outil d’authentification unique. Le trafic applicatif transite par le cloud du fournisseur, ce qui assure une isolation contre l’accès direct et les attaques via un proxy.

Notez qu’aucun agent n’est requis sur l’appareil de l’utilisateur, ce qui en fait une bonne option pour fournir la connectivité et l’accès aux applications à partir d’appareils non gérés.

L’illustration ci-dessous présente un modèle conceptuel de ZTNA basé sur le service.

ZTNA et SASE

Avec le service d’accès distant sécurisé (SASE), la fonction de contrôleur ZTNA fait partie du PoP SASE et un connecteur SDP n’est pas nécessaire. Les appareils se connectent au PoP du SASE, sont validés, et les utilisateurs n’ont accès qu’aux applications (et sites) autorisés par la politique de sécurité dans le pare-feu de nouvelle génération (NGFW) du SASE.

Mais le ZTNA n’est qu’une petite partie du Service d’accès distant sécurisé (SASE). Une fois que les utilisateurs sont autorisés et connectés au réseau, les responsables informatiques doivent toujours se protéger contre les menaces liées au réseau. Ils ont encore besoin de l’infrastructure et des capacités d’optimisation adéquates pour protéger l’expérience utilisateur. De plus, ils doivent toujours gérer leur déploiement global.

Le SASE répond à ces défis en regroupant le ZTNA avec une suite complète de services de sécurité — NGFW, SWG, anti-malware et MDR — et avec des services réseau tels que SD-WAN, optimisation WAN et un backbone privé.

Les entreprises qui tirent parti du SASE bénéficient des avantages du ZTNA ainsi que d’une suite complète de solutions de réseau et de sécurité, le tout convergé dans un package simple à gérer, optimisé et hautement évolutif.