ZTNA: Zero Trust Network Access

Was ist ZTNA (Zero Trust Network Access)?

Zero Trust Network Access, auch bekannt als Software-Defined Perimeter (SDP), ist ein neuer Ansatz für den sicheren Zugriff auf Anwendungen und Services durch Benutzer im Büro und unterwegs. Die Funktionsweise von ZTNA ist simpel: Der Zugriff auf eine bestimmte Ressource wird grundsätzlich verweigert, es sei denn, er ist ausdrücklich erlaubt. Dieser Ansatz ermöglicht die Umsetzung strengerer Sicherheitsstandards im Netzwerk und eine Mikrosegmentierung, die im Falle eines Angriffs auf das System laterale Aktivitäten einschränken kann.

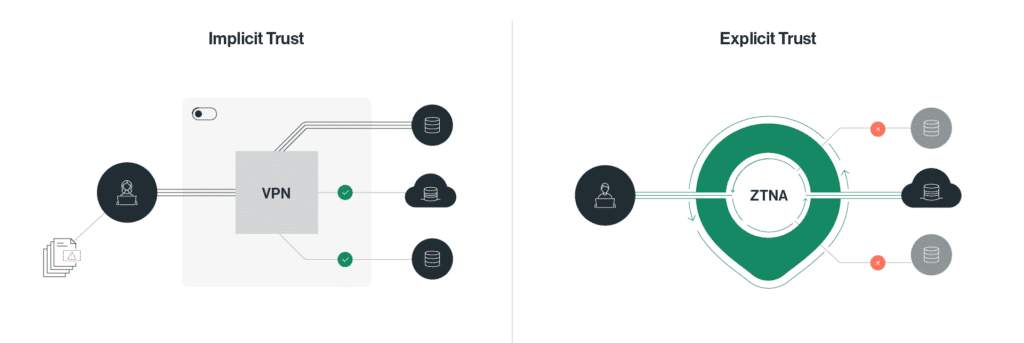

Bei älteren Netzwerklösungen, die auf VPN aufbauen, erhalten authentifizierte Benutzer implizit Zugriff auf alle Daten im selben Subnetz. Nur ein Passwort verhindert den Zugriff unberechtigter Benutzer auf eine Ressource. ZTNA kehrt dieses Paradigma um. Benutzern werden nur die Anwendungen und Ressourcen angezeigt, die in den Sicherheitsrichtlinien Ihres Unternehmens ausdrücklich zugelassen sind.

Anwendungsfälle für ZTNA

ZTNA eignet sich für viele Anwendungsfälle. Dies sind einige der Gängigsten:

- VPN-Alternative: Verbindet mobile Benutzer und Remotebenutzer sicherer als herkömmliche VPNs. ZTNA lässt sich besser skalieren, bietet eine einzige Sicherheitsrichtlinie für alle Bereiche, funktioniert in hybriden IT-Umgebungen und bietet differenzierte Zugriffsmöglichkeiten. Gartner prognostiziert, dass 60 % der Unternehmen bis 2023 von VPN auf ZTNA umsteigen werden.

- Geringeres Risiko beim Zugriff durch Dritte: Auftragnehmer, Lieferanten und andere Dritte erhalten Zugriff auf bestimmte interne Anwendungen – und nicht mehr. Ausblenden vertraulicher Anwendungen: Machen Sie Anwendungen für nicht autorisierte Benutzer und Geräte „unsichtbar“. ZTNA kann die Risiken, die durch Insider-Bedrohungen entstehen, erheblich verringern.

- Sichere Integration bei Fusionen und Übernahmen: ZTNA verringert den Zeit- und Verwaltungsaufwand für eine erfolgreiche Fusion bzw. Übernahme und bietet einen unmittelbaren Vorteil für das Unternehmen.

Verwandte Artikel:

Wie funktioniert ZTNA?

ZTNA ist nicht nur sicherer als herkömmliche Netzwerklösungen, sondern auch für die Geschäftsanforderungen von heute konzipiert. Herkömmliche Netzwerke setzen eine sichere Netzwerkgrenze mit vertrauenswürdigen Personen innerhalb und nicht vertrauenswürdigen Personen außerhalb voraus. Heute gibt es diese Abgrenzung nicht mehr. Benutzer arbeiten inzwischen überall – nicht nur in Büros – und Anwendungen und Daten werden immer häufiger in die Cloud verlagert. Daher müssen Zugriffslösungen diesem Wandel Rechnung tragen.

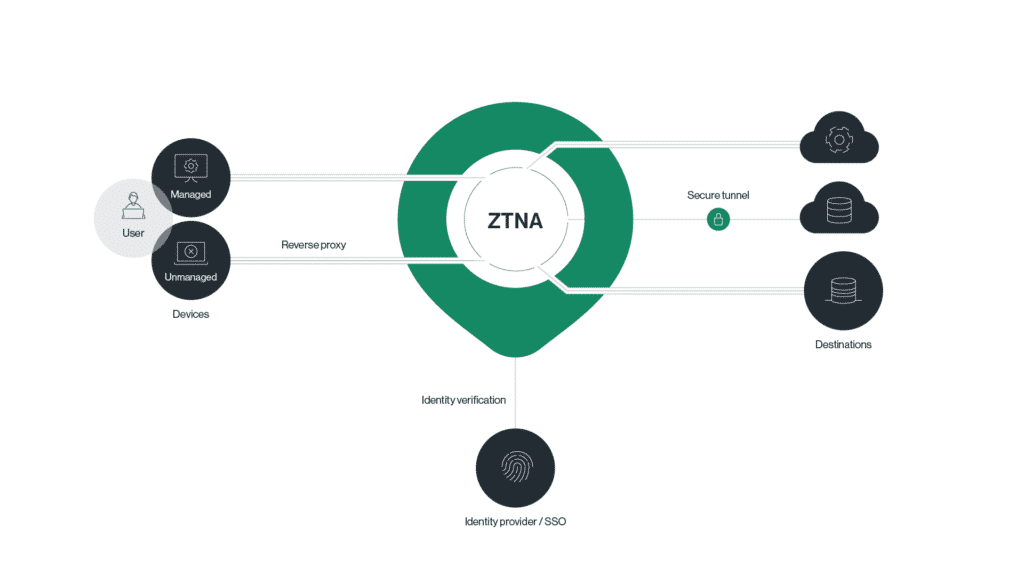

Mit ZTNA lässt sich der Anwendungszugriff dynamisch je nach Benutzeridentität, Standort, Gerätetyp und anderen Faktoren anpassen. ZTNA ist ein cloudbasierter Service, der Verbindungen von gemanagten und nicht gemanagten Devices zulässt, die Identität verifiziert und den Zugriff auf Unternehmensressourcen autorisiert – unabhängig davon, ob sie sich in einem lokalen Rechenzentrum oder in der Cloud befinden.

Die vier Funktionen von ZTNA

ZTNA erfüllt vier wesentliche Funktionen:

- Identifizieren: Zuordnung aller Systeme, Anwendungen und Ressourcen, auf die Benutzer ggf. von anderen Standorten aus zugreifen müssen.

- Durchsetzen: Definition der Zugriffsbedingungen, unter denen bestimmte Personen auf bestimmte Ressourcen zugreifen dürfen.

- Überwachen: Protokollierung und Analyse aller Zugriffsversuche von Remotebenutzern auf Ressourcen, um die Erfüllung der Geschäftsanforderungen mithilfe der durchgesetzten Richtlinien sicherzustellen.

- Anpassen: Behebung von Fehlkonfigurationen. Die Zugriffsrechte werden entweder erweitert oder eingeschränkt, um eine optimale Produktivität bei gleichzeitiger Risikominimierung zu gewährleisten.

ZTNA-Benutzer-Workflow

Der ZTNA-Benutzer-Workflow sieht wie folgt aus:

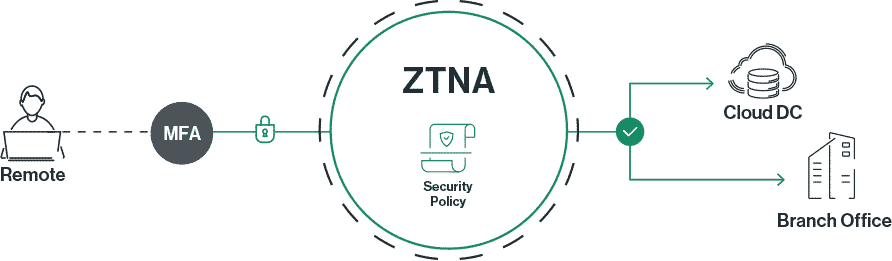

- Über einen sicheren Kommunikationskanal stellt ein Benutzer eine Verbindung zu einem Zero-Trust-Controller (oder einer Controller-Funktion) her und authentifiziert sich bei diesem. Als zusätzliche Sicherheitsmaßnahme wird die MFA (mehrstufige Authentifizierung) verwendet.

- Der Controller implementiert die geltende Sicherheitsrichtlinie, die je nach Implementierung verschiedene Geräteattribute, wie das Gerätezertifikat und das Vorhandensein eines wirksamen Virenschutzprogramms sowie Echtzeit-Attribute wie den Standort des Benutzers überprüfen kann.

- Erfüllen Benutzer und Gerät die vorgegebenen Anforderungen, wird der Zugriff auf bestimmte Anwendungen und Netzwerkressourcen auf der Grundlage der Benutzeridentität gewährt.

Related resources:

Wie wird ZTNA implementiert?

Für die Implementierung von ZTNA gibt es hauptsächlich zwei Ansätze. Der eine ist agentenbasiert und der andere servicebasiert.

Agentenbasierte ZTNA-Implementierung

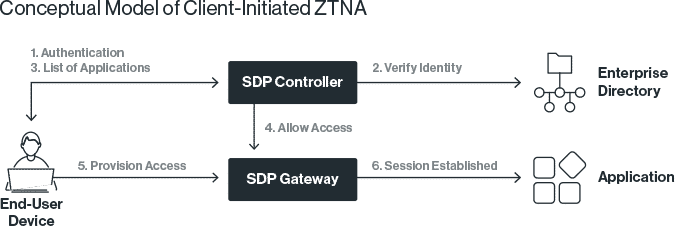

Bei der agentenbasierten ZTNA-Implementierung sendet ein Agent, der auf einem autorisierten Gerät installiert ist, Informationen über den Sicherheitskontext dieses Geräts an einen Controller. Dieser Kontext beinhaltet in der Regel Faktoren wie den geografischen Standort, das Datum und die Uhrzeit sowie weiterführende Informationen, beispielsweise, ob das Endgerät mit Malware infiziert ist. Der Controller fordert den User des Systems zur Authentifizierung auf.

Nachdem sowohl der Benutzer als auch das Endgerät authentifiziert sind, stellt der Controller die Verbindung vom Endgerät über ein Gateway her. Das Gateway schützt Anwendungen vor dem direkten Zugriff aus dem Internet und vor nicht autorisierten Benutzern oder Endgeräten. Der Benutzer kann nur auf Anwendungen zugreifen, die ausdrücklich zugelassen sind.

Die nachfolgende Abbildung zeigt ein Konzeptmodell der agentenbasierten ZTNA-Implementierung.

Quelle: Gartner (April 2019), ID: 386774

Servicebasierte ZTNA-Implementierung

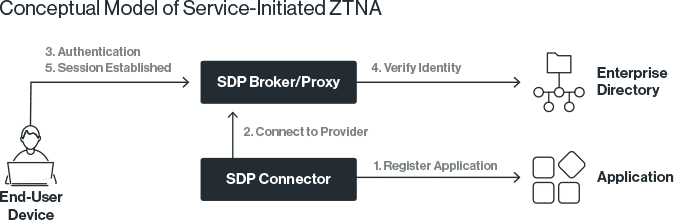

Bei einer servicebasierten ZTNA-Implementierung ist ein Connector im selben Netzwerk wie die Anwendung installiert, der eine ausgehende Verbindung zur Cloud des Anbieters herstellt. Benutzer, die auf die Anwendung zugreifen möchten, werden durch einen Service in der Cloud authentifiziert. Anschließend erfolgt eine Validierung durch eine Identitätsmanagementlösung wie z. B. ein Single-Sign-On-Tool. Der Anwendungsdatenverkehr wird über die Cloud des Anbieters geleitet, wodurch dieser vor direktem Zugriff und Angriffen über einen Proxy geschützt ist.

Da auf dem Endgerät des Benutzers kein Agent benötigt wird, ist dies eine gute Alternative, um Verbindungen herzustellen und den Zugriff auf Anwendungen von nicht verwalteten Geräten aus zu ermöglichen.

Die nachfolgende Abbildung zeigt ein Konzeptmodell der servicebasierten ZTNA-Implementierung.

ZTNA und SASE

Mit Secure Access Service Edge (SASE) wird die Funktion des ZTNA-Controllers in den SASE-PoP integriert. Somit ist kein SDP-Connector erforderlich. Die Endgeräte stellen eine Verbindung zum SASE-PoP her, werden validiert und die Benutzer erhalten nur Zugriff auf die Anwendungen (und Standorte), die von der Sicherheitsrichtlinie in der Next-Generation Firewall (NGFW) der SASE-Architektur zugelassen sind.

ZTNA ist jedoch nur ein kleiner Baustein der SASE-Lösung. Sobald die User autorisiert und mit dem Netzwerk verbunden sind, müssen die IT-Verantwortlichen immer noch Maßnahmen zum Schutz vor netzwerkbasierten Bedrohungen ergreifen. Sie benötigen dazu die richtige Infrastruktur und Optimierungsfunktionen, um eine sichere Benutzererfahrung zu gewährleisten. Und sie müssen nach wie vor die gesamte Umgebung verwalten.

Diese Herausforderungen meistert die SASE-Lösung durch die Kombination von ZTNA mit einer umfassenden Suite von Sicherheitsservices – NGFW, SWG, Anti-Malware-Programmen, CASB und MDR – und mit Netzwerkservices wie SD-WAN, WAN-Optimierung und einem privaten Backbone.

Unternehmen, die die SASE-Architektur nutzen, erhalten so die Vorteile von Zero Trust Network Access, sowie eine umfassende Auswahl an Netzwerk- und Sicherheitslösungen in einem Paket, dass einfach zu verwalten, optimiert und äußerst skalierbar ist.

Verwandte Artikel:

- Sehen Sie sich unsere Demo zur Konfiguration von ZTNA an und erfahren Sie, wie einfach die Einrichtung ist.

- Lesen Sie mehr zu den ZTNA-Funktionen von SASE.

- Sehen Sie sich unser Webinar zu Nutzung von SASE für ZTNA an.