Le plan d’action en 5 étapes pour devenir un RSSI

Devenir responsable de la sécurité des systèmes d’information (RSSI) n’est pas toujours un parcours linéaire

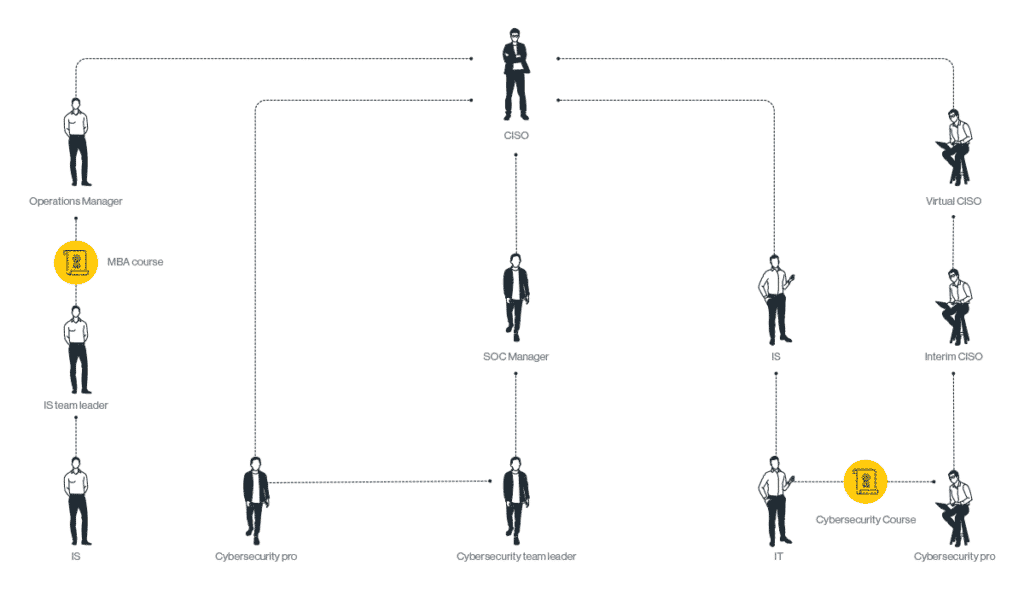

Le parcours à suivre pour devenir un RSSI n’est pas univoque.

Ne vous démotivez pas si votre parcours professionnel ne figure pas dans la liste ci-dessus ou s’il n’est pas « typique ». Si votre objectif final est de devenir un RSSI, vous êtes au bon endroit. Poursuivez votre lecture pour découvrir un plan d’action complet qui vous permettra de quitter votre rôle actuel dans l’informatique, les systèmes d’information ou la cybersécurité et de devenir un RSSI de classe mondiale.

Étape 1 :

Devenir un RSSI, c’est changer d’orientation

Faire la différence entre les rôles en matière de systèmes d’information, de technologies de l’information ou de cybersécurité et le rôle de responsable RSSI : Tactique vs. Stratégique

Passer du statut d’ingénieur en sécurité à celui de futur RSSI

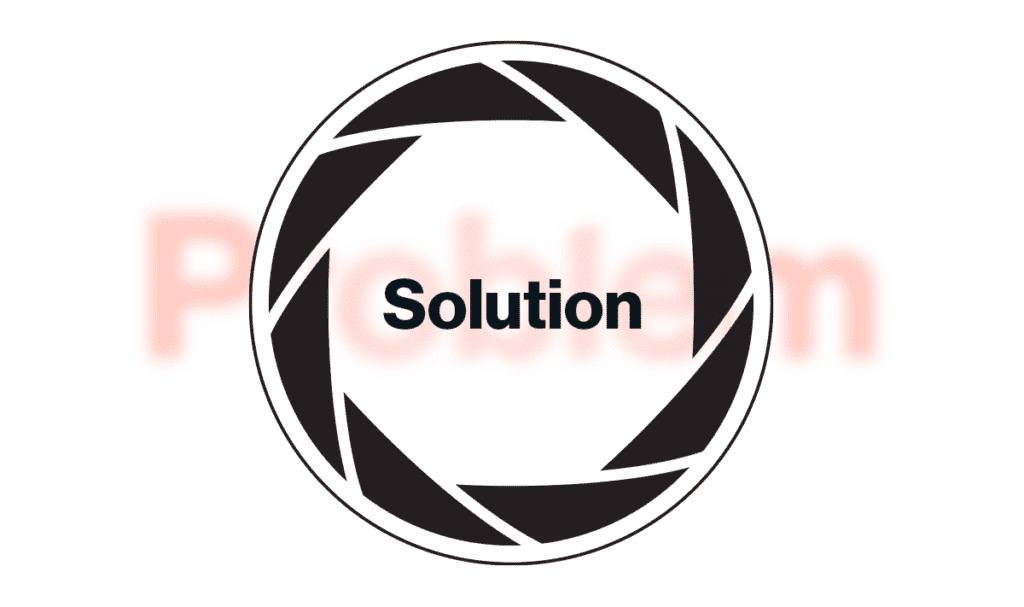

Le plus souvent, les ingénieurs en sécurité commettent une erreur lorsqu’ils cherchent à devenir RSSI : ils ne se concentrent pas sur le sujet. Pour réussir en tant qu’ingénieur en sécurité, l’accent est mis sur la recherche de problèmes.. En tant que professionnel de la sécurité de haut niveau, vous devez être le meilleur pour identifier et corriger les vulnérabilités que les autres ne peuvent pas voir.

Comment penser et agir comme un futur RSSI ?

Alors que les ingénieurs en sécurité identifient les problèmes, les RSSI les transforment en solutions pour le C-suite, le PDG et le Conseil d’administration. Pour réussir dans le rôle d’un RSSI, vousdevez être capable de passer d’un état d’esprit de résolution de problèmes à un état d’esprit orienté vers la recherche de solutions.

Une erreur fréquente lors de la transition vers le poste de RSSI est de commencer par ce qui est le plus familier – et de vendre ses compétences techniques. S’il est essentiel de comprendre la technologie pour interagir avec l’équipe de sécurité, ce n’est pas l’ensemble des compétences que vous devez mettre à profit lorsque vous vous adressez à la C-suite et aux conseils d’administration. Les cadres dirigeants et les conseils d’administration s’intéressent aux solutions – et non aux problèmes. Ils doivent être convaincus que vous comprenez parfaitement leur activité, que vous êtes en mesure d’identifier des solutions cybernétiques et de les traduire en termes de risques, de profits et de pertes pour l’entreprise. Afin de réussir à décrocher votre nouveau poste, vous devez vous focaliser sur l’utilisation de la cybersécurité en tant que catalyseur de l’activité, de manière à aider l’entreprise à atteindre les objectifs de croissance qu’elle s’est fixés.

Les compétences requises pour devenir RSSI

- Traduire les exigences techniques en exigences commerciales

- Informer les cadres, le SPV, les cadres dirigeants, les investisseurs et le conseil d’administration

- Comprendre l’activité de votre entreprise à un niveau granulaire

(L’entreprise, ses objectifs, ses concurrents, le chiffre d’affaires annuel généré, les prévisions de chiffre d’affaires, les menaces auxquelles les concurrents sont confrontés, etc.) - Une excellente communication : Envoyer des courriels efficaces et faire des présentations percutantes

- Équilibrer le risque entre la fonctionnalité et la sécurité en procédant à des évaluations des risques.

- Se concentrer sur l’augmentation des revenus et de la rentabilité de de l’entreprise

- Privilégier une mentalité axée sur la recherche de solutions plutôt que sur l’identification

Étape 2 :

Clarifier le rôle du RSSI : Alors, que fait un RSSI en réalité ?

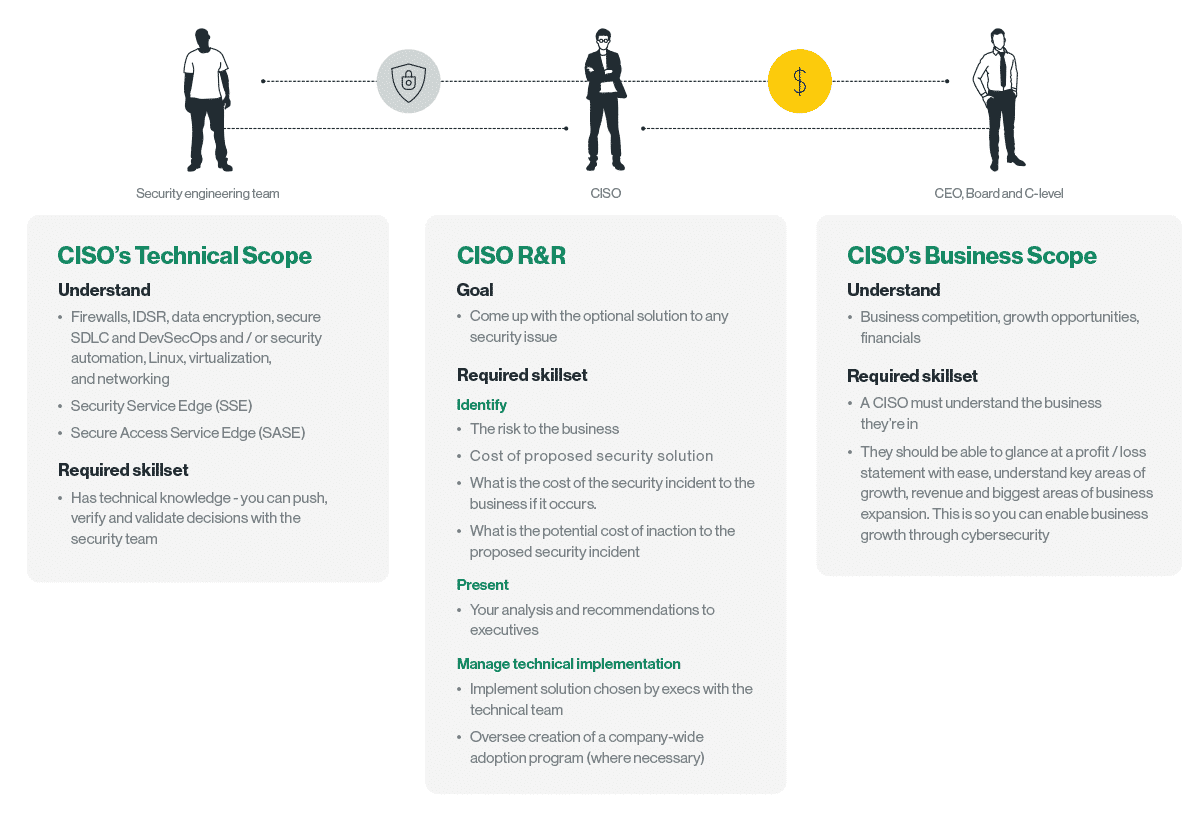

Apprendre le rôle et les responsabilités du RSSI (R&R)

Le RSSI est essentiellement un traducteur entre l’équipe d’ingénierie de la sécurité et la C-suite.

Étape 3 :

Préparez-vous à réussir dans cette fonction : Mesurer l’essentiel

Ce que vous mesurez dans votre rôle déterminera en fin de compte la réussite de votre carrière. Trop souvent, les RSSI s’exposent à l’échec en jouant un jeu de sécurité à somme nulle.

- Autrement dit, en cas d’incident de sécurité, le RSSI est licencié et personne n’est gagnant.

Mais les RSSI qui réussissent savent que la cybersécurité est un exercice délicat d’équilibre entre la sécurité et la fonctionnalité. .

- Une sécurité à 100 % implique une fonctionnalité à 0, et vice versa

Les RSSI stratégiques le comprennent et se préparent à réussir en travaillant avec le PDG et le conseil d’administration pour minimiser l’exposition et établir des indicateurs de performance réalistes.

Déterminer les critères de réussite du RSSI

Qu’est-ce qui fait que les CIOs réussissent dans leur fonction ?

- Un seul critère de succès : 5 9s.

Cela permet aux CIOs de se concentrer sur la R&R nécessaire pour atteindre cet objectif.

Proposition pour le RSSI d’un indicateur de performance clé (KPI) et d’un processus de définition du KPI

- Analyser le nombre de tentatives d’attaques hebdomadaires au sein de l’entreprise, afin d’établir un point de référence.

- Fournir un rapport exécutif avec des mesures hebdomadaires des tentatives d’attaque (par exemple, 300.)

- Créer un critère de réussite proposé : par exemple, prévenir 98 % des attaques.

- Obtenez l’accord de la direction sur les indicateurs de performance clés proposés.

- Fournir des rapports hebdomadaires aux dirigeants avec des mesures d’attaque définies : tentatives d’attaques hebdomadaires + attaques déjouées.

(Veiller à ce que les incidents de sécurité soient rapidement signalés à la C-suite et au conseil d’administration). - Ajuster les indicateurs de performance clés si nécessaire et obtenir l’approbation de la direction.

Étape 4 :

Attention au vide : Combler vos lacunes techniques et commerciales actuelles

Enseignement technique recommandé

- Les essentiels de la sécurité GIAC / GSEC

- CISSP (Professionnel certifié pour la sécurité des systèmes d’information)

OU Certification CISM (Gestionnaire agréé en sécurité de l’information.)

OU Certification CISA (Auditeur certifié des systèmes d’information)

- Certification SASE (Sécurisation de l’accès au service Edge)

- Certification SSE (Service de sécurité Edge)

Enseignement technique recommandé

Au moins 3 à 5 ans d’expérience dans le domaine des systèmes d’information, de la cybersécurité, des réseaux ou des technologies de l’information, avec une orientation marquée vers la sécurité.

Formation commerciale requise

- Un MBA ou un diplôme commercial équivalent, ou une expérience professionnelle pertinente.

- Comptable professionnel agréé (CPA) ou cours de comptabilité

Formation commerciale requise

- Environ 3 à 5 ans d’expérience professionnelle

Opérations commerciales, gestion d’entreprise, responsable d’un centre des opérations de sécurité, ou toute autre fonction démontrant votre sens du business, de la gestion et du leadership.

Compréhension recommandée de :

- Normes de sécurité industrielle, notamment NIST, ISO, SANS, COBIT, CERT, HIPAA.

- Les réglementations actuelles en matière de confidentialité des données, par exemple le GDPR, le CCPA et toutes les normes régionales.

Étape 5 :

Comment obtenir un poste de RSSI avec une faible expérience ou sans expérience préalable ?

C’est le sempiternel dilemme : comment obtenir un emploi sans expérience pertinente ? Et comment acquérir une expérience pertinente sans emploi ?

Accepter un poste de RSSI virtuel dans une petite entreprise d’un ami ou d’un membre de la famille

- Offrir 3 heures de service RSSI virtuel par semaine.

- En échange, demandez-lui trois recommandations par mois et de servir de référence positive.

Pouvez-vous bénéficier du mentorat d’un RSSI existant ?

- Des amis, des membres de votre famille ou d’anciens collègues connaissent-ils des RSSI avec lesquels vous pouvez vous mettre en contact ? Commencez ici.

- Contactez les RSSI sur LinkedIn et invitez-les à un café ou à un dîner.

Demandez-leur si vous pouvez vous rencontrer et bénéficier d’un mentorat au cours d’un dîner mensuel (ils déterminent le lieu et vous payez).

Rappelez-vous : C’est un jeu de chiffres. Ne vous découragez pas si vous recevez des « non » ou si vous n’obtenez pas de réponses.

Obtenir son premier emploi de RSSI : Votre plan d’action pour une carrière réussie

Postuler à un emploi

Votre CV sert un seul et unique objectif : vous faire décrocher un entretien.

1ère semaine :

- Envoyez 20 CV pour des emplois de RSSI avec votre CV actuel

- Combien de personnes y répondent et demandent un entretien (sous 2 semaines) ?

- Si vous obtenez un taux de réussite inférieur à 50-70 %, vous devez réviser votre CV.

Votre objectif est de répéter ce processus jusqu’à ce que vous obteniez un minimum de 10 réponses positives pour chaque lot de 20 CV que vous envoyez (en donnant aux recruteurs une semaine et demie à deux semaines pour y répondre). Soyez prêt à adapter et à ajuster votre CV autant de fois que nécessaire (en utilisant le processus défini ci-dessus) jusqu’à ce que vous atteigniez les critères de réussite que vous vous êtes fixés.

Réviser son CV pour réussir

Si votre CV n’atteint pas un taux d’entretien de 50 à 70 %, il est temps de le réviser.

Mais que faut-il changer ?

Les erreurs les plus fréquentes dans les CV de RSSI (ne tombez pas dans le piège)

Votre CV doit mettre en évidence non seulement vos compétences techniques, mais aussi votre sens des affaires.

Passez en revue les compétences stratégiques mises en évidence précédemment et mettez-les en valeur (en plus de toute autre réalisation pertinente en matière d’éducation, de profession ou de carrière).

- Avez-vous informé les dirigeants et les conseils d’administration ?

- Avez-vous donné des présentations efficaces ?

- Avez-vous créé des programmes de gestion des risques et aligné l’ensemble de l’entreprise ?

- Dirigez-vous un forum en ligne sur les meilleures pratiques en matière de cybersécurité ?

Pensez à mettre en avant votre sens des affaires et de la direction, et pas seulement vos compétences techniques de facto.

Les entretiens menés

- Le processus d’entretien avec un RSSI comprend généralement entre 5 et 7 phases d’entretien.

Rappelez-vous :

L’objectif de votre premier entretien ne sert qu’à obtenir un deuxième entretien. L’objectif de votre deuxième entretien est d’obtenir un troisième entretien, et ainsi de suite. Préparez-vous à des entretiens avec des juristes, des financiers, le PDG, le DSI, les RH, etc.

Vous l’avez compris : La voie à suivre pour décrocher son premier poste de RSSI

Abraham Lincoln a dit un jour que « la meilleure façon de prédire l’avenir est de le créer ». Nous espérons que ce guide vous permettra de prendre un bon départ vers votre nouvel et passionnant avenir en tant que RSSI. Nous croyons en vous et en votre réussite future. Bonne chance ! Et n’hésitez pas à transmettre ce guide à un ami ou à un collègue qui est à la recherche d’un nouveau poste de RSSI, si vous pensez qu’il vous a été utile.

La vie après avoir décroché le poste convoité de RSSI

Félicitations ! Vous avez été embauché en tant que RSSI

Vous avez réussi. Vous avez décroché votre premier poste de RSSI. Nous ne pourrions être plus fiers du travail acharné et du dévouement dont vous avez fait preuve pour en arriver là. Avant même d’entrer dans vos nouvelles fonctions, voici quelques bonnes pratiques qui vous guideront sur la voie de la réussite professionnelle.

Assurer votre réussite dans la fonction de RSSI : Ce qu’il faut retenir

Après avoir discuté avec des milliers de RSSI depuis 2016, il est important de garder les éléments suivants à l’esprit :

L’architecture de sécurité de votre réseau déterminera votre objectif et votre impact

Quels que soient l’entreprise et le champ d’application, votre fonction de RSSI dépend de la réalisation, voire du dépassement, des indicateurs clés de performance que vous avez promis. Ainsi, vous devrez décider si vous souhaitez une équipe de sécurité réactive ou proactive. Souhaitez-vous que votre équipe passe son temps à rechercher et à corriger les failles de sécurité et à atténuer les effets de politiques de sécurité disparates ? Ou se consacrer à la réalisation de vos missions les plus importantes, génératrices de revenus, par le biais de la cybersécurité ? Pour cela, vous devez vous assurer que l’architecture de sécurité de votre réseau minimise la surface d’attaque de votre entreprise, afin que vous et votre équipe puissiez consacrer votre attention en conséquence.

Pour y parvenir, votre équipe doit disposer d’une visibilité et d’un contrôle complets de l’ensemble du trafic WAN, cloud et internet afin de pouvoir travailler à la réalisation de vos objectifs commerciaux par le biais de la cybersécurité. Sinon, votre fonction redeviendra tactique, au lieu de se concentrer sur le rôle de catalyseur de l’entreprise grâce à la cybersécurité.

Cato SSE 360 = SSE + Visibilité et contrôle total

Les solutions de points de sécurité disparates surchargent les équipes de sécurité dont les ressources sont limitées, ce qui affecte la posture de sécurité et augmente le risque global en raison d’erreurs de configuration. La convergence SSE (Security Service Edge) traditionnelle atténue ces défis mais offre une visibilité et un contrôle limités qui ne s’étendent qu’à l’Internet, aux applications du cloud public et à certaines applications internes. Le trafic WAN n’est donc pas inspecté et n’est pas optimisé. Et une plateforme SSE qui ne fait pas partie d’un SASE à fournisseur unique ne peut pas étendre la convergence au SD-WAN pour achever le parcours de transformation du SASE.

Le service SSE 360 de Cato Networks vous permettra de résoudre ce problème. SSE 360 optimise et sécurise l’ensemble du trafic, vers toutes les ressources d’applications WAN, cloud et internet, et à travers tous les ports et protocoles. Pour plus d’informations sur l’ensemble de la gamme Cato de sécurité réseau convergente, n’oubliez pas de lire notre livre blanc SSE 360 . Complété par des politiques de sécurité configurables qui répondent aux besoins de n’importe quelle équipe informatique d’entreprise, voyez pourquoi Cato SSE 360 se distingue des fournisseurs traditionnels de SSE.