Cosa sono i tunnel VPN e come funzionano?

Le reti virtuali private (VPN) sono diventate uno dei cardini delle comunicazioni protette attraverso Internet. Tuttavia, si è creata molta confusione riguardo a cosa le VPN possono o non possono fare. Tale confusione ha portato molti tecnologi a scegliere una soluzione VPN che non fosse particolarmente adatta alle caratteristiche specifiche del loro ambiente. Ciò nonostante, tale confusione può essere rapidamente eliminata attraverso un minimo di documentazione, specialmente quando si tratta di tunnel VPN. Una delle principali preoccupazioni riguardo alle VPN è costituita dal problema di quanto siano sicure. In altre parole, le VPN riescono a proteggere totalmente la privacy e i contenuti dei dati che vengono trasmessi?

Che cos’è un tunnel VPN?

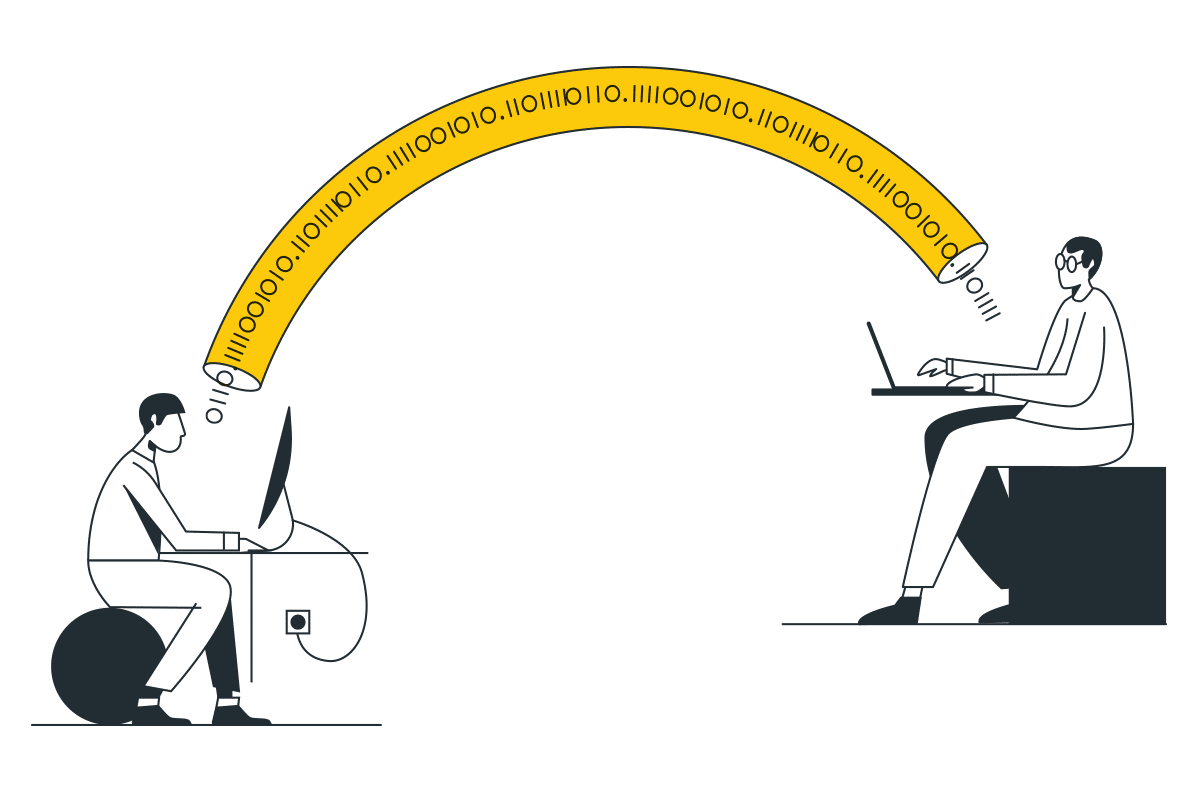

Prima di poter comprendere appieno il concetto di tunnel VPN, bisogna sapere cosa sia esattamente una VPN. Le VPN rappresentano un metodo di connessione utilizzato per aggiungere sicurezza e privacy ai dati trasmessi tra due sistemi. Le VPN incapsulano i dati e li criptano utilizzando un algoritmo contenuto all’interno del protocollo di trasmissione. Il traffico VPN viene codificato e decodificato nel punto di trasmissione e nel punto di ricezione della connessione.

Le VPN di oggi utilizzano principalmente uno dei tre protocolli principali, ciascuno dei quali presenta vantaggi e svantaggi:

- Il PPTP è uno dei più vecchi protocolli, la cui esistenza risale ai tempi di Windows 95. Il PPTP si è dimostrato uno dei protocolli più semplici da impiegare ed è nativamente supportato dalla maggior parte dei principali sistemi operativi. Tuttavia, il protocollo PPTP utilizza ciò che è noto come GRE (incapsulamento di routing generico), che ha mostrato di presentare delle vulnerabilità. In altre parole, il protocollo PPTP potrà essere facile da configurare, ma la sua sicurezza è la più debole dei protocolli VPN più comuni.

- Le VPN possono essere configurate anche utilizzando i protocolli L2TP/IPsec, che hanno dimostrato di avere un criptaggio più forte del protocollo PPTP. Il L2TP/IPsec è, in realtà, una combinazione di due protocolli protetti, che lavorano sinergicamente per stabilire una connessione protetta, per poi criptarne il traffico. Il L2TP/IPsec è un po’ più difficile da configurare del PPTP ed è possibile che aggiunga un po’ di latenza alla connessione.

- Un altro protocollo che si sta guadagnando il favore dell’utenza è OpenVPN, che si basa sul sistema SSL (Secure Sockets Layer) per il suo protocollo di criptaggio. OpenVPN è open source ed è disponibile gratuitamente. Tuttavia, OpenVPN richiede un certificato. Questo significa che gli utenti del protocollo potrebbero dover acquistare un certificato dall’autorità preposta.

A prescindere dal protocollo scelto, le VPN devono far passare i dati in un “tunnel” che collega i due dispositivi. Quindi, in sostanza, un tunnel VPN è il meccanismo di connessione concreto, è il collegamento dei dati che circonda il traffico criptato e stabilisce una connessione protetta.

Perché utilizzare un tunnel VPN?

Le VPN sono diventate un metodo consolidato per garantire la privacy e proteggere i dati; inoltre, stanno diventando molto popolari tra gli utenti di Internet. Adesso, molte aziende offrono le VPN per uso privato, con l’obiettivo primario di proteggere la privacy degli utenti di Internet. Tali servizi funzionano offrendo un host VPN, a cui l’utente finale si connette tramite un software client sul proprio dispositivo. Tutto il traffico tra il dispositivo e l’host viene criptato e protetto dallo snooping. In altre parole, gli ISP, i provider di servizi a banda larga, e qualsiasi altra entità esistente tra il client e l’host non possono vedere i dati che si trovano all’interno del tunnel VPN, che provvede a preservare la privacy.

Sebbene la privacy personale sia naturalmente una delle principali preoccupazioni, le aziende e le organizzazioni dovrebbero concentrarsi anche sulla privacy e sulla protezione dei dati. Le organizzazioni con più uffici o lavoratori in remoto dovrebbero occuparsi anche di criptare e proteggere i dati. Le aziende di oggi trasmettono informazioni proprietarie, proprietà intellettuali e magari anche dati dei clienti su Internet. Molte aziende sono anche vincolate dalle normative sulla conformità, indirizzandole a proteggere la privacy dei propri clienti, oltre che di altri dati.

Tuttavia, le VPN potrebbero non rappresentare la migliore soluzione per tutte le aziende. In sintesi, i tunnel VPN sono comunque soggetti ai cosiddetti attacchi di rete “man in the middle” e all’intercettazione di dati. Sebbene sia molto difficile infrangere il criptaggio, non è completamente impossibile. Peraltro, in un futuro non troppo lontano, i computer quantistici potrebbero essere in grado di infrangere qualsiasi metodologia di criptaggio esistente nel giro di pochi minuti. Questo significa che coloro che si preoccupano di mantenere i dati al sicuro dovranno guardare oltre rispetto ai tunnel VPN.

Consolidare la sicurezza al di là dei tunnel VPN

Verosimilmente, il modo migliore per prevenire che i dati vengano intercettati su Internet è evitare assolutamente l’utilizzo di Internet stesso. Tuttavia, per la maggioranza delle organizzazioni, quest’opzione semplicemente non è fattibile. Internet è diventato il tessuto connettivo tra le sedi aziendali ed è di assoluta necessità per trasmettere e-mail, file di dati e persino traffico web.

Tuttavia, le imprese possono comunque proteggere le comunicazioni dei propri dati e criptare i dati critici senza il rischio d’intercettazioni utilizzando la tecnologia SD-WAN. Un software definito Wide Area Network può essere utilizzato per consolidare la privacy della connessione tra i siti. Le SD-WAN danno vita a concetti come le VLAN (Virtual Local Area Networks), che possono comunicare su tutta una piattaforma SD-WAN per stabilire connessioni sicure. Per di più, le SD-WAN possono incorporare un’architettura di sicurezza completa, intendendo con ciò che tutto il traffico viene esaminato alla ricerca di malware, tentativi d’intrusione e altre attività dannose. Le SD-WAN si dimostrano anche più facili da gestire rispetto a molteplici client e server VPN e offrono la flessibilità di adattarsi alle mutevoli esigenze aziendali.

SD-WAN: Il futuro della connettività protetta

La tecnologia SD-WAN consente agli utenti di gestire e ottimizzare le proprie WAN (Wide Area Network), riducendo i costi e creando un rivestimento virtuale al di sopra di molti diversi meccanismi di trasporto. La tecnologia SD-WAN, così come viene offerta da Cato Networks, supporta molteplici protocolli di trasporto, come la banda larga su cavo, l’ADSL, la fibra, il 4G, il 5G, la connessione satellitare e qualsiasi altro tipo di meccanismo di trasporto TCP/IP. L’implementazione Cato della tecnologia SD-WAN elimina la necessità di molteplici soluzioni puntuali, firewall hardware dedicati e così via. L’offerta Cato elimina anche la necessità di soluzioni VPN , tradizionali e dedicate, sostituendo la VPN con una tecnologia SD-WAN protetta.

Per saperne di più su Cato Networks, non esitare a contattarci. Inoltre, per maggiori informazioni sulle soluzioni SD-WAN, scarica il documento tecnico Cato Networks.