Atteindre la conformité NIS2 : Étapes essentielles pour les entreprises

Introduction

Dans un monde marqué par le développement du numérique, la cybersécurité est devenue une préoccupation majeure pour les entreprises. Avec la hausse des cybermenaces sophistiquées, il est devenu prioritaire de protéger les infrastructures critiques et de veiller à la continuité des services essentiels. La Directive sur la sécurité des réseaux et des systèmes d’information (NIS2), qui remplace la directive précédente de 2016, définit un cadre pour améliorer la sécurité et la résilience des réseaux et des systèmes d’information. Dans cet article de notre blog, nous étudions les principales mesures que doivent prendre les entreprises afin de se conformer à la Directive NIS2.

Qui doit se conformer à la Directive NIS2 ?

La première démarche concernant la conformité NIS2 consiste à comprendre pleinement la portée de la Directive et son applicabilité à votre organisation. Il est essentiel de déterminer si votre organisation est régie par cette Directive et d’identifier les exigences applicables.

En cas de défaut de conformité avec les règles édictées par la Directive NIS2, des entreprises fournissant des services essentiels, comme dans le domaine de l’énergie, des soins de santé ou de l’eau, peuvent devoir payer des amendes atteignant 17 millions de livres au Royaume-Uni et 10 millions d’euros, ou à hauteur de 2 % de leur chiffre d’affaires mondial, dans l’UE.

NIS2 s’appliquera à toutes les organisations dotées de plus de 50 employés dont le chiffre d’affaires annuel dépasse 10 millions d’euros, ainsi qu’à toutes celles qui étaient précédemment régies par la Directive NIS originale.

La Directive mise à jour inclut désormais les industries suivantes :

- Communications électroniques

- Services numériques

- Espace

- Gestion des déchets

- Alimentation

- Fabrication de produits essentiels (par exemple, médicaments)

- Services postaux

- Administration publique

Les industries visées par la Directive originale continueront d’être régies par sa version mise à jour (NIS2). Certaines organisations de plus petite taille qui sont essentielles au fonctionnement d’un État membre seront aussi régies par la Directive NIS2.

Atteindre la conformité

NIS2 introduit des exigences plus rigoureuses en matière de sécurité. Cette Directive oblige les organisations à mettre en place des mesures organisationnelles et techniques pour protéger leurs réseaux et leurs systèmes d’information. Cela inclut des aspects tels que la gestion des risques, la détection des incidents et la réponse qui leur est apportée, des évaluations régulières de la sécurité ainsi que le chiffrement des données sensibles.

Les organisations peuvent significativement améliorer leur posture de sécurité globale en adoptant ces mesures.

Penchons-nous sur les étapes clés pour atteindre la conformité NIS2 :

- Effectuer une évaluation des risques

Vous devez mener une évaluation détaillée des risques afin d’identifier les vulnérabilités et les menaces potentielles au sein de votre réseau et de vos systèmes d’information. Cette évaluation devrait porter à la fois sur les risques externes et internes, par exemple les attaques par malware, les accès non autorisés, les erreurs humaines et les catastrophes naturelles. Comprendre les risques spécifiques auxquels votre organisation est confrontée vous aidera à concevoir des mesures de sécurité efficaces.

- Mettre en place un cadre de gouvernance de la sécurité

Élaborez un cadre robuste de gouvernance de la sécurité qui définit les rôles, les responsabilités et les processus nécessaires pour atteindre la conformité NIS2 et la maintenir. Définissez des responsabilités claires en ce qui concerne la cybersécurité à chaque niveau de votre organisation et établissez des protocoles pour la gestion des risques, la réponse aux incidents et la communication.

- Implémenter des mesures de sécurité

Mettez en œuvre des mesures de sécurité techniques et organisationnelles appropriées afin de protéger votre réseau et vos systèmes d’information. Assurez-vous qu’elles soient régulièrement examinées, mises à jour et testées pour les adapter à l’évolution des menaces. À titre d’exemple, elles peuvent inclure des contrôles d’accès tirant parti de l’authentification multifacteur, un chiffrement au moyen de services tels que des certificats PKI pour sécuriser les réseaux et les systèmes, des évaluations régulières des vulnérabilités, des mécanismes de prévention et de détection des intrusions ainsi que des pratiques sécurisées de développement de logiciels.

- Sécurité de la chaîne d’approvisionnement

Évaluez les vulnérabilités au niveau des prestataires de services, des fournisseurs, y compris ceux qui procurent un stockage de données. NIS2 exige des entreprises qu’elles comprennent pleinement les risques potentiels, établissent des relations étroites avec leurs partenaires et mettent régulièrement à jour leurs mesures de sécurité afin de garantir la protection la plus élevée.

- Réponse et reporting en ce qui concerne les incidents

Élaborez un plan de réponse aux incidents bien définis pour réagir rapidement à ceux qui peuvent affecter la cybersécurité et les atténuer. Ce plan devrait prévoir des procédures pour l’identification, le reporting et les réponses en matière de violations ou de perturbations affectant la sécurité. Attribuez des responsabilités claires à vos équipes et mettez en place des canaux de communication pour garantir une réponse rapide et efficace aux incidents.

Les organisations relevant de la Directive NIS2 sont tenues de signaler les incidents de cybersécurité qu’elles rencontrent aux autorités compétentes dans leur pays. Elles doivent soumettre un rapport d’« avertissement précoce » dans les 24 heures qui suivent la découverte d’un incident, puis mener une évaluation initiale dans les 72 heures pour ensuite produire un rapport final dans le mois qui suit.

- Poursuite de l’activité

Mettez en place des procédures sécurisées de sauvegarde et de reprise des activités pour assurer la disponibilité de services essentiels dans le cas d’une défaillance d’un système, d’une catastrophe, de violations de données ou d’autres formes de cyberattaque. Les mesures concernant les sauvegardes et la reprise des activités doivent prévoir des sauvegardes régulières, des tests concernant ces dernières et faire en sorte que la disponibilité des copies de sauvegarde soit assurée.

- Collaboration et partage d’informations

Instaurez une culture d’échange proactif d’informations concernant les cybermenaces, les incidents, les vulnérabilités et les pratiques en matière de cybersécurité. La Directive NIS2 reconnaît l’importance du partage de renseignements au sujet des outils, méthodes, tactiques et procédures utilisés par les acteurs malveillants, ainsi que celle de la préparation aux crises de cybersécurité par le biais d’exercices et de formations.

Favorisez la collaboration et le partage d’informations avec les autorités pertinentes, l’équipe d’intervention en cas d’incidents liés à la cybersécurité informatique (CSIRT) spécifique au secteur et d’autres organisations dans la même industrie. La Directive NIS2 encourage la conclusion d’accords de partage structuré d’informations afin de promouvoir la confiance et la coopération parmi les parties prenantes du paysage de la cybersécurité. L’objectif est d’améliorer la résilience collective des organisations et des pays face à l’évolution des cybermenaces.

- Documentation et audits de la conformité

Documentez de façon exhaustive vos efforts de conformité NIS2, y compris les politiques, les procédures, les évaluations des risques, les rapports sur les incidents et la preuve que des mesures de sécurité ont été mises en place. Examinez et mettez à jour ces documents sur une base régulière de sorte qu’ils reflètent les changements de la posture de sécurité de votre organisation ou du paysage des menaces. Envisagez d’engager des auditeurs indépendants pour qu’ils évaluent votre état de conformité et vous fournissent des évaluations objectives.

- Formation et sensibilisation

Investissez dans des programmes continus de formation et de sensibilisation afin que les employés soient informés de l’importance de la cybersécurité et de leur rôle dans le maintien de la conformité NIS2. Informez régulièrement les employés au sujet des menaces émergentes, des pratiques exemplaires et des procédures de réponse aux incidents. Faites la promotion d’une culture axée sur la conscience de la sécurité afin de réduire les risques liés aux interventions humaines.

Un réseau et une plateforme de sécurité adaptés peuvent aider

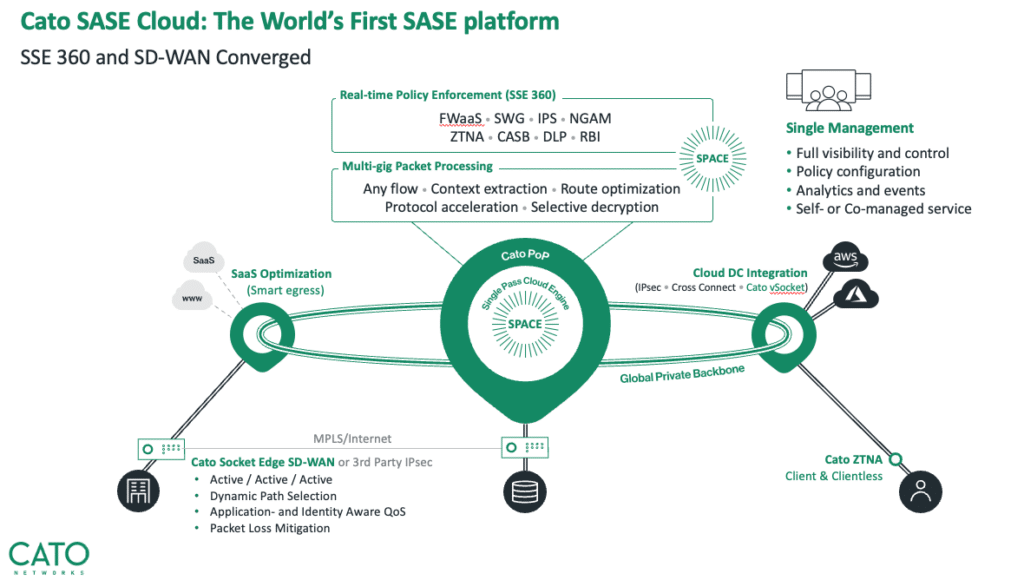

Cato Networks propose une solution et une infrastructure exhaustives qui peuvent fortement aider les entreprises à atteindre la conformité NIS2. En tirant parti de la plateforme Secure Access Service Edge (SASE) de Cato, les organisations peuvent renforcer la sécurité et la résilience de leur réseau et de leurs systèmes d’information.

L’approche intégrée de Cato combine le SD-WAN, des outils de sécurité gérés et des services de backbone global dans une offre unique cloud-based. Ses produits sont conçus pour aider l’équipe informatique à gérer la sécurité réseau pour des équipes distribuées accédant aux ressources via le WAN, le cloud et Internet. La plateforme Cato SASE Cloud prend en charge plus de 80 points de présence dans plus de 150 pays.

La plateforme MDR (détection et réponse gérées) de la société combine des modèles d’apprentissage machine et d’intelligence artificielle (IA) pour traiter les données du trafic réseau et identifier les menaces pour ses clients, en temps opportun.

Cato SASE Cloud comprend une variété de services de sécurité tels que des systèmes de prévention des intrusions (IPS), des mécanismes anti-malware (AM), des pare-feu de nouvelle génération (NGFW) et des passerelles Web sécurisées, le tout pour fournir une protection efficace contre les cybermenaces.

Cette plateforme fournit aussi des capacités de courtage de sécurité pour l’accès au cloud (CASB) et de prévention de la perte de données (DLP) pour protéger les ressources sensibles et garantir la conformité des applications cloud. Cato SASE Cloud est une plateforme basée sur le Zero Trust en matière d’identités assurant un contrôle d’accès fondé sur l’authentification multifacteur bien connue et une intégration avec des fournisseurs d’identité populaires tels que Microsoft, Google, Okta, Onelogin et OneWelcome.

Grâce à la gestion et à la visibilité centralisée de Cato, les entreprises peuvent efficacement surveiller et contrôler leur trafic réseau, ainsi que tous les événements de sécurité qui se produisent. En devenant partenaires de Cato Networks, les entreprises peuvent tirer parti d’une solution exhaustive qui rationalise leur parcours vers la conformité NIS2 tout en renforçant leur posture de cybersécurité globale.

Cato Networks est conforme aux normes ISO27001 et SOC1-2-3, ainsi qu’au RGPD. Si vous souhaitez en savoir plus, nous vous invitons à consulter notre page Sécurité, conformité et confidentialité.

Conclusion

Atteindre la conformité NIS2 exige d’adopter une approche globale en ce qui concerne la cybersécurité, impliquant des évaluations des risques, des mesures robustes de sécurité, des plans de réponse aux incidents, la collaboration et une formation continue. En donnant la priorité à la sécurité de leur réseau et de leurs systèmes d’information, les entreprises sont en mesure d’améliorer la résilience des services critiques et d’assurer une protection, profitant également à leurs clients, contre les cybermenaces.

Soyez proactif, adaptez-vous à l’évolution des risques et assurez la conformité à la Directive NIS2 afin de protéger l’infrastructure numérique de votre organisation.