NIS2-Compliance einhalten: Was Unternehmen beachten müssen

Einführung

In einer zunehmend digitalen Welt ist die Cybersicherheit zu einem wichtigen Thema für Unternehmen geworden. Mit der Zunahme hochentwickelter Cyberbedrohungen haben der Schutz entscheidender Infrastrukturen und die Gewährleistung der Kontinuität grundlegender Dienste höchste Priorität erlangt. Die EU-Richtlinie zur Netz- und Informationssicherheit (NIS2), die die vorherige Richtlinie aus dem Jahr 2016 ablöst, schafft einen Rahmen zur Verbesserung der Sicherheit und Widerstandsfähigkeit von Netz- und Informationssystemen. In diesem Blogbeitrag werden wir die wichtigsten Schritte erläutern, die Unternehmen vornehmen müssen, um die NIS2-Konformität zu erreichen.

Wer muss sich an die NIS2 halten?

Der erste Schritt zur Einhaltung der NIS2-Richtlinie besteht darin, den Spielraum der Richtlinie und ihre Anwendbarkeit auf Ihre Organisation genau zu verstehen. Sie sollten herausfinden, ob Ihre Organisation in den Geltungsbereich fällt, und danach die entsprechenden Anforderungen ermitteln.

Bei Nichteinhaltung der NIS-Vorschriften können Unternehmen, die wesentliche Dienstleistungen wie Energie, Gesundheitswesen, Verkehr oder Wasser erbringen, mit Geldbußen von bis zu 17 Millionen Pfund im Vereinigten Königreich und 10 Millionen Euro oder 2 % des weltweiten Umsatzes in der EU belastet werden.

Die NIS2 gilt für alle Unternehmen mit mehr als 50 Beschäftigten und einem Jahresumsatz von über 10 Millionen Euro sowie für alle Unternehmen, die bereits unter die ursprüngliche NIS-Richtlinie fallen.

Die aktualisierte Richtlinie umfasst nun auch die folgenden Branchen:

- Elektronische Kommunikation

- Digitale Dienste

- Raumfahrt

- Abfallentsorgung

- Lebensmittel

- Herstellung von Schlüsselprodukten (z. B. Medizin)

- Versanddienstleistungen

- Öffentliche Verwaltung

Die von der ursprünglichen Richtlinie erfassten Wirtschaftszweige fallen weiterhin in den Geltungsbereich der aktualisierten NIS2-Richtlinie. Einige kleinere Organisationen, die für das Funktionieren eines Mitgliedstaates von entscheidender Bedeutung sind, werden ebenfalls von der NIS2 erfasst.

Protect Your Sensitive Data and Ensure Regulatory Compliance with Cato’s DLP | Download the WhitepaperErreichen der Konformität

Mit NIS2 werden strengere Sicherheitsanforderungen eingeführt. Sie verlangt von Unternehmen, dass sie sowohl organisatorische als auch technische Maßnahmen zum Schutz ihrer Netzwerke und Informationssysteme ergreifen. Dazu gehören Maßnahmen wie Risikomanagement, Erkennung von und Reaktion auf Zwischenfälle, regelmäßige Sicherheitsbewertungen und Verschlüsselung sensibler Daten.

Durch die Einführung dieser Maßnahmen können Unternehmen ihre allgemeine Sicherheitslage erheblich verbessern.

Schauen wir uns die wichtigsten Schritte zur Erreichung der NIS2-Konformität genauer an:

- Eine Risikobewertung durchführen

Führen Sie eine detaillierte Risikobewertung durch, um potenzielle Schwachstellen und Bedrohungen für Ihr Netzwerk und Ihre Informationssysteme zu ermitteln. Diese Beurteilung sollte sowohl interne als auch externe Risiken abdecken, wie z. B. Malware-Angriffe, unbefugter Zugriff, menschliches Versagen und Naturkatastrophen. Ein Verständnis der spezifischen Risiken, mit denen Ihr Unternehmen konfrontiert ist, hilft Ihnen bei der Entwicklung wirksamer Sicherheitsmaßnahmen.

- Einen Rahmen für die Sicherheits-Governance erstellen

Entwickeln Sie solide Richtlinien und Kontrollmechanismen für die Unternehmenssicherheit, die die Rollen, Verantwortlichkeiten und Prozesse umreißt, die notwendig sind, um die NIS2-Konformität zu erreichen und zu erhalten. Weisen Sie auf allen Ebenen Ihres Unternehmens klare Verantwortlichkeiten für die Cybersicherheit zu und erstellen Sie Protokolle für das Risikoverwaltungssystem, die Reaktion auf Vorfälle und die Kommunikation.

- Sicherheitsmaßnahmen umsetzen

Setzen Sie geeignete technische und organisatorische Sicherheitsmaßnahmen ein, um Ihr Netzwerk und Ihre Informationssysteme zu schützen. Stellen Sie sicher, dass diese regelmäßig überprüft, aktualisiert und getestet werden, um den sich entwickelnden Bedrohungen entgegenzuwirken. Zu den Maßnahmen gehören zum Beispiel Zugriffskontrollen mit Mehrfaktoren-Authentifizierung, Verschlüsselung mit Diensten wie PKI-Zertifikaten zur Sicherung von Netzen und Systemen, regelmäßige Schwachstellenbewertungen, Systeme zur Erkennung und Abwehr von Eindringlingen sowie sichere Softwareentwicklungsverfahren.

- Sicherheit in der Lieferkette

Prüfen Sie Lieferanten, Serviceanbieter und sogar Anbieter von Datenspeichern auf Schwachstellen. NIS2 verlangt von den Unternehmen, dass sie sich über potenzielle Risiken im Klaren sind, enge Beziehungen zu Partnern aufbauen und die Sicherheitsmaßnahmen ständig aktualisieren, um ein Höchstmaß an Schutz zu gewährleisten.

- Reaktion auf Vorfälle und Berichtswesen

Erstellen Sie einen klar definierten Plan zur Reaktion auf Vorfälle, um Zwischenfälle im Bereich der Cybersicherheit umgehend anzugehen und abmildern zu können. Dieser Plan sollte Verfahren zur Erkennung, Meldung und Reaktion auf Sicherheitsverletzungen oder -störungen enthalten. Benennen Sie verantwortliche Mitarbeiter und richten Sie Kommunikationskanäle ein, um eine schnelle und effektive Reaktion auf Vorfälle zu gewährleisten.

NIS2-konforme Organisationen müssen Cybersicherheitsvorfälle an die zuständigen nationalen Behörden melden. Sie müssen innerhalb von 24 Stunden nach Auftreten eines Vorfalls einen „Frühwarnbericht“ vorlegen, gefolgt von einer ersten Bewertung innerhalb von 72 Stunden und einem Abschlussbericht innerhalb eines Monats.

- Geschäftskontinuität

Implementieren Sie sichere Verfahren zur Datensicherung- und -wiederherstellung, um die Verfügbarkeit der wichtigsten Dienste im Falle eines Systemausfalls, einer Katastrophe, eines Datenverlustes oder eines anderen Cyberangriffs zu gewährleisten. Zu den Sicherungs- und Wiederherstellungsmaßnahmen gehören regelmäßige Sicherungen, das Testen von Sicherungsverfahren und die Überprüfung der Verfügbarkeit von Sicherungskopien.

- Zusammenarbeit und Informationsaustausch

Schaffen Sie eine Kultur des proaktiven Informationsaustauschs in Bezug auf Cyber-Bedrohungen, -Vorfälle, -Schwachstellen und -Sicherheitspraktiken. NIS2 betont die Bedeutung, die dem Austausch von Erkenntnissen über die von böswilligen Akteuren eingesetzten Werkzeuge, Methoden, Taktiken und Verfahren zukommt, einschließlich der Vorbereitung auf eine Cybersicherheitskrise durch Übungen und Schulungen.

Fördern Sie die Zusammenarbeit und den Informationsaustausch mit den zuständigen Behörden, sektorspezifischen CSIRTs (Computer Security Incident Response Team) und anderen Organisationen derselben Branche. Die NIS2 unterstützt strukturierte Vereinbarungen über den Informationsaustausch, um das Vertrauen und die Zusammenarbeit zwischen den Akteuren in der Cyberlandschaft zu fördern. Ziel ist es, die kollektive Widerstandsfähigkeit von Organisationen und Ländern gegenüber der sich entwickelnden Cyber-Bedrohungslandschaft zu verbessern.

- Dokumentation und Prüfung der Konformität

Eine umfassende Dokumentation Ihrer Bemühungen um die Einhaltung der NIS2-Richtlinien, einschließlich Richtlinien, Verfahren, Risikobewertungen, Berichten über Vorfälle und Nachweisen der implementierten Sicherheitsmaßnahmen, ist notwendig. Überprüfen und aktualisieren Sie diese Dokumente regelmäßig, um Änderungen in Ihrem Unternehmen oder in der Bedrohungslandschaft zu erfassen. Ziehen Sie in Erwägung, unabhängige Prüfer zu beauftragen, die Ihren Konformitätsstatus bewerten und objektive Beurteilungen abgeben.

- Schulung und Sensibilisierung

Investieren Sie in kontinuierliche Schulungs- und Sensibilisierungsprogramme, um Ihre Mitarbeiter über die Bedeutung der Cybersicherheit und ihre Rolle bei der Einhaltung von NIS2 zu informieren. Informieren Sie Ihre Mitarbeiter regelmäßig über neue Bedrohungen, bewährte Praktiken und Verfahren zur Reaktion auf Vorfälle. Pflegen Sie eine Unternehmenskultur mit Sicherheitsbewusstsein, um die mit dem Menschen verbundenen Risiken zu minimieren.

Die richtige Netzwerk- und Sicherheitsplattform kann helfen

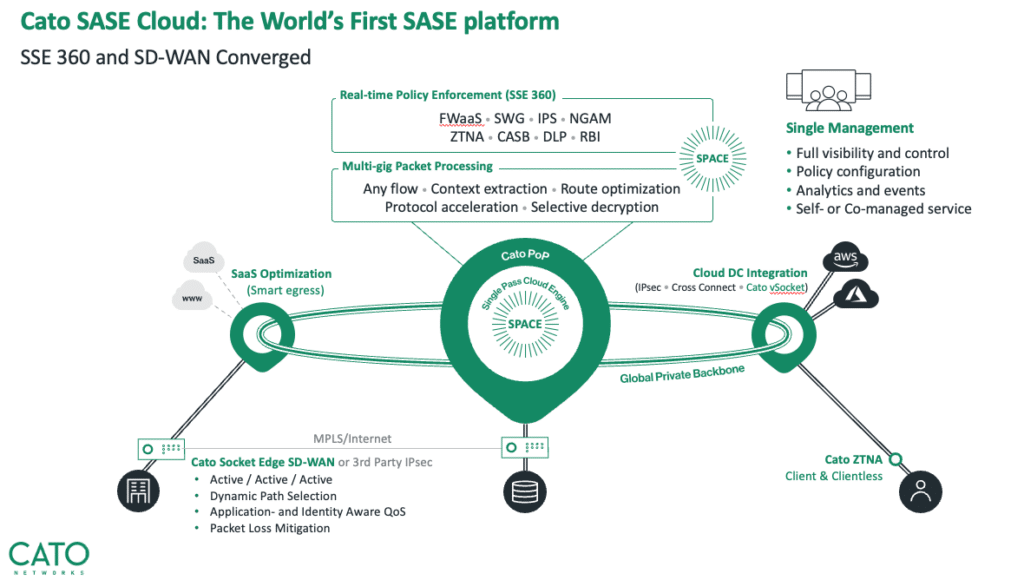

Cato Networks bietet eine umfassende Lösung und Infrastruktur, die Unternehmen bei der Einhaltung der NIS2-Vorschriften erheblich unterstützen kann. Durch den Einsatz von Catos Secure Access Service Edge (SASE)-Plattform können Unternehmen die Sicherheit und Widerstandsfähigkeit ihrer Netzwerke und Informationssysteme verbessern.

Der integrierte Ansatz von Cato kombiniert SD-WAN, verwaltete Sicherheitsdienste und globale Backbone-Services in einem Cloud-basierten Serviceangebot. Diese Lösungen unterstützen IT-Mitarbeiter bei der Verwaltung der Netzwerksicherheit für Remote-Mitarbeiter, die über das WAN (Wide Area Network), die Cloud und das Internet auf Ressourcen zugreifen. Die Cato SASE Cloud-Plattform unterstützt mehr als 80 Points of Presence (PoPs) in über 150 Ländern.

Die Managed Detection and Response (MDR)-Plattform des Unternehmens kombiniert maschinelles Lernen und Modelle der künstlichen Intelligenz (KI), um Netzwerkverkehrsdaten zu verarbeiten und Bedrohungen für seine Kunden rechtzeitig zu erkennen.

Cato SASE Cloud bietet eine Reihe von Sicherheitsdiensten wie Intrusion Prevention Systems (IPS), Anti Malware (AM), Next Generation Firewalls (NGFW) und Secure Web Gateway, um einen robusten Schutz vor Cyberbedrohungen zu bieten.

Darüber hinaus bietet die Lösung Funktionen für Cloud Access Security Broker (CASB) und Data Loss Prevention (DLP) zum Schutz sensibler Daten und zur Gewährleistung der Kompatibilität mit Cloud-Anwendungen. Die Cato SASE-Cloud ist eine Identitätsgesteuerte Zero-Trust-Plattform, die eine Zugriffskontrolle auf der Grundlage der gängigen Multifaktor-Authentifizierung und die Integration mit gängigen Identitätsanbietern wie Microsoft, Google, Okta, Onelogin und OneWelcome gewährleistet.

Mit der zentralisierten Verwaltung und Sichtbarkeit von Cato können Unternehmen ihren Netzwerkverkehr sowie alle ausgelösten Sicherheitsereignisse effizient überwachen und kontrollieren. Durch die Zusammenarbeit mit Cato Networks können Unternehmen eine umfassende Lösung nutzen, die ihnen den Weg zur NIS2-Konformität ebnet und gleichzeitig ihre allgemeine Cybersicherheitslage verbessert.

Cato Networks ist ein ISO27001-, SOC1-2-3- und GDPR-konformes Unternehmen. Weitere Informationen finden Sie auf unserer Seite zu Sicherheit, Compliance und Datenschutz

Fazit

Die Einhaltung der NIS2-Vorschriften erfordert ein umfassendes Konzept für die Cybersicherheit, einschließlich Risikobewertungen, solider Sicherheitsmaßnahmen, Planung der Reaktion auf Zwischenfälle, Zusammenarbeit und laufender Schulungen. Indem sie der Netz- und Informationssicherheit höchste Priorität verleihen, können Unternehmen die Widerstandsfähigkeit kritischer Dienste verbessern und sich und ihre Kunden vor Cyberbedrohungen schützen.

Um die digitale Infrastruktur Ihres Unternehmens zu schützen, müssen Sie proaktiv handeln, sich an die sich entwickelnden Risiken anpassen und die Einhaltung der NIS2-Richtlinie sicherstellen.