Il passaggio al cloud e l’adozione di servizi Software as a Service (SaaS) ha permesso alle aziende di scaricare l’onere di gestirli e distribuirli da sole. Tuttavia, ha anche esposto una nuova superficie di attacco particolarmente rischiosa. Le soluzioni Cloud Access Security Broker (CASB) svolgono un ruolo fondamentale nell’aiutare le aziende a far fronte a questi rischi e a rafforzare il loro livello di sicurezza. A tal fine, forniscono funzionalità di visibilità, valutazione, controllo degli accessi e protezione che consentono alle aziende di comprendere e gestire meglio l’utilizzo di SaaS della propria organizzazione.

La prima sfida che pone l’utilizzo di SaaS basato sul cloud è comprenderne la portata. Mentre alcune applicazioni sono state acquistate e fornite dal team IT stesso, definite anche applicazioni autorizzate, molte applicazioni SaaS vengono adottate e utilizzate dai dipendenti senza l’approvazione e la conoscenza del reparto IT. Si tratta di applicazioni non autorizzate e il loro utilizzo costituisce il cosiddetto Shadow IT. Diversi studi hanno dimostrato che il numero di applicazioni non autorizzate utilizzate in un’azienda tipica supera di gran lunga quello delle applicazioni autorizzate.

La seconda sfida consiste nel comprendere il rischio che ciascuna applicazione non autorizzata comporta e nel prendere decisioni in merito al suo utilizzo consentito. L’applicazione di queste autorizzazioni d’uso avviene tramite le regole dei criteri di CASB.

Infine, è necessario mettere in atto meccanismi di prevenzione delle minacce e di protezione dalle fughe di dati per garantire la protezione e l’integrità degli utenti, delle risorse e dei dati aziendali.

La soluzione CASB di Cato è un servizio integrale di Cato SASE Cloud. Ciò significa che le aziende che utilizzano Cato possono attivare CASB semplicemente premendo un interruttore. Poiché il traffico di rete aziendale viene già elaborato da SASE Cloud di Cato, l’aggiunta della funzionalità CASB non richiede installazioni di client o modifiche alla rete. L’architettura a singolo passaggio di Cato garantisce che la funzionalità CASB aggiunga una latenza minima al tempo di elaborazione complessivo. Inoltre, arricchisce il CASB con informazioni aggiuntive su utenti, dispositivi e applicazioni per consentire una visibilità più approfondita e regole di controllo degli accessi più granulari.

CASB di Cato consente alle aziende di avere una visione completa dell’utilizzo di SaaS attraverso un dashboard Shadow IT, che fornisce statistiche di alto livello e dati specifici sulle applicazioni. La valutazione del rischio delle applicazioni viene effettuata utilizzando l’esclusivo Application Credibility Engine (ACE) di Cato, che raccoglie informazioni relative allo scopo, all’editore, alla sicurezza e alla conformità dell’applicazione. Calcola quindi un punteggio di rischio che può essere utilizzato per determinare i criteri di accesso più adatti. CASB di Cato supporta criteri di accesso altamente granulari, applicati in linea in tempo reale. Questo livello di granularità giustifica un approccio API fuori percorso in molte soluzioni concorrenti.

Approfondite la conoscenza della soluzione CASB di Cato.

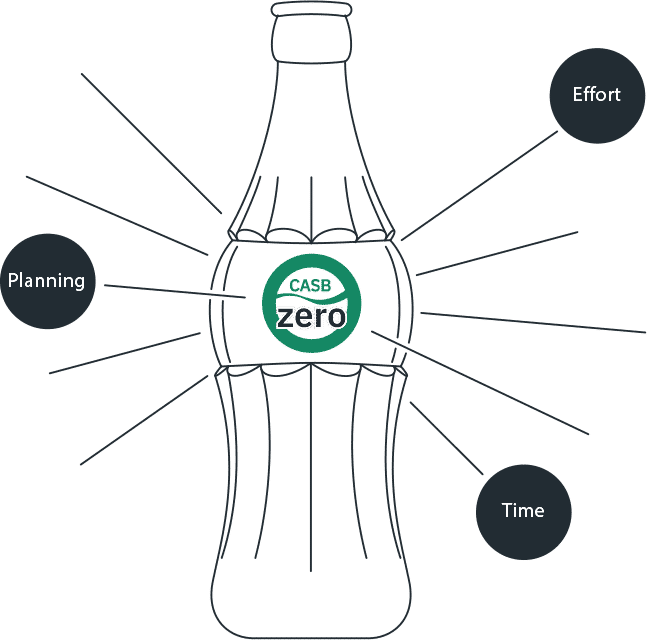

Un progetto CASB richiede la mappatura e la pianificazione della rete per garantire la copertura di tutti i casi d’uso. Il processo di implementazione richiede l’implementazione di file PAC e agenti. In media, occorre un periodo di apprendimento di 2 mesi prima che la soluzione diventi efficace.

Per attivare CASB di Cato non sono necessarie pianificazioni, modifiche alla rete, implementazioni o configurazioni. Una volta abilitato, diventa immediatamente funzionante senza bisogno di un ulteriore periodo di apprendimento.

Una soluzione CASB stand-alone è in genere limitata alle proprie conoscenze interne.

Essendo parte di un servizio completo SASE, il CASB di Cato ha una conoscenza approfondita delle altre funzioni di sicurezza della rete e della rete quando definisce e fa rispettare l’uso del SaaS.

In genere supporta solo SaaS con capacità IaaS limitate.

Copertura completa dei casi d’uso SaaS, IaaS e WAN.

Tipicamente bassa in modalità in linea. L’applicazione di granularità più elevate richiede solitamente l’uso di API in modalità fuori banda, il che significa che non è possibile una prevenzione in tempo reale.

CASB di Cato consente regole altamente granulari in modalità in linea

Un progetto CASB richiede la mappatura e la pianificazione della rete per garantire la copertura di tutti i casi d’uso. Il processo di implementazione richiede l’implementazione di file PAC e agenti. In media, occorre un periodo di apprendimento di 2 mesi prima che la soluzione diventi efficace.

Per attivare CASB di Cato non sono necessarie pianificazioni, modifiche alla rete, implementazioni o configurazioni. Una volta abilitato, diventa immediatamente funzionante senza bisogno di un ulteriore periodo di apprendimento.

Una soluzione CASB stand-alone è in genere limitata alle proprie conoscenze interne.

Essendo parte di un servizio completo SASE, il CASB di Cato ha una conoscenza approfondita delle altre funzioni di sicurezza della rete e della rete quando definisce e fa rispettare l’uso del SaaS.

In genere supporta solo SaaS con capacità IaaS limitate.

Copertura completa dei casi d’uso SaaS, IaaS e WAN.

Tipicamente bassa in modalità in linea. L’applicazione di granularità più elevate richiede solitamente l’uso di API in modalità fuori banda, il che significa che non è possibile una prevenzione in tempo reale.

CASB di Cato consente regole altamente granulari in modalità in linea

Gartner does not endorse any vendor, product or service depicted in its research publications, and does not advise technology users to select only those vendors with the highest ratings or other designation. Gartner research publications consist of the opinions of Gartner’s research organization and should not be construed as statements of fact. Gartner disclaims all warranties, expressed or implied, with respect to this research, including any warranties of merchantability or fitness for a particular purpose