Pour tout connecter

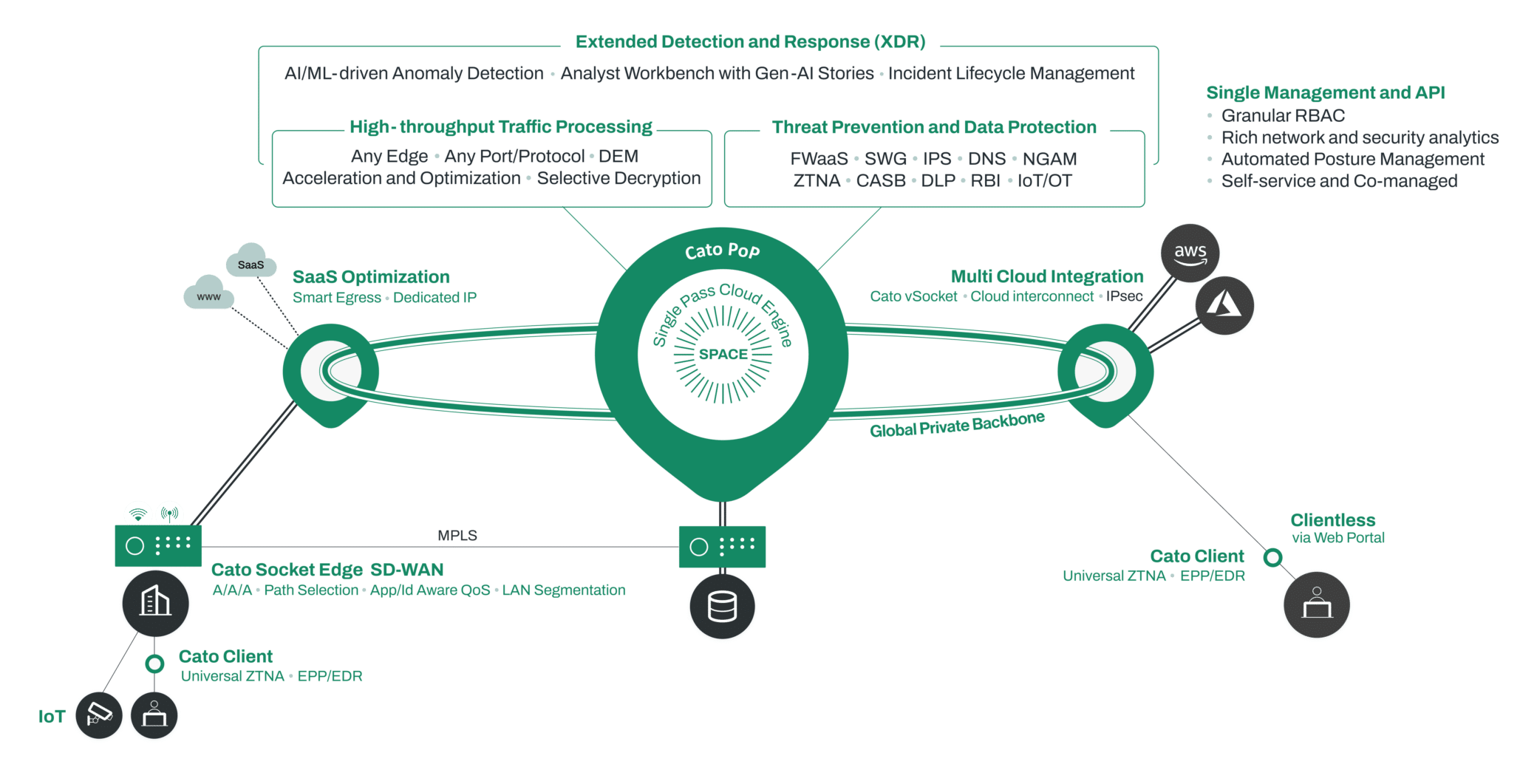

Cato SASE consolide tout le trafic, le WAN, l’Internet et le cloud de l’entreprise dans un réseau cloud cohérent, optimisé et résilient. Cato offre une variété de moyens d’accès au cloud pour connecter facilement les emplacements physiques, les utilisateurs finaux et les datacenters cloud au réseau cloud.

Réseau cloud cohérent et optimisé

Backbone privé mondial

Le backbone privé global de Cato associé à un SLA soutient le réseau cloud mondial. Le backbone est composé d’une présence dense de points de présence physiques (PoP) hébergés dans des datacenters régionaux de premier plan et interconnectés avec plusieurs opérateurs mondiaux et régionaux. Le backbone est conçu pour fournir une connectivité globale massive, entièrement chiffrée et associée à un SLA via des acheminements réseau sous-jacents cohérents et prévisibles. L’expertise approfondie de Cato en matière d’ingénierie et d’exploitation de réseaux permet de sélectionner et d’intégrer de façon optimale des fournisseurs d’hébergement et des opérateurs dans le backbone.

Optimisation globale du trafic

Cato applique l’optimisation et l’accélération à tout le trafic passant par le backbone pour améliorer les performances des applications ainsi que l’expérience utilisateur. Pour s’assurer que tous les utilisateurs et tous les emplacements bénéficient des capacités du backbone, Cato optimise le trafic de toutes les périphéries et vers toutes les destinations (sur site et dans le cloud). Grâce à cette conception, Cato prend en charge le trafic sensible à la latence, tel que les applications vocales, vidéo, transactionnelles et traditionnelles, afin d’optimiser la productivité des utilisateurs. Pour le trafic SaaS, Cato fournit un contrôle granulaire du routage du trafic applicatif afin de garantir qu’il soit acheminé via le backbone optimisé vers le PoP le plus proche de l’instance d’application.

Surveillance de l’expérience numérique

Cato DEM permet aux équipes informatiques de soutenir l’activité numérique tout en minimisant les problèmes d’expérience utilisateur. Grâce à la surveillance en temps réel, les équipes informatiques peuvent résoudre les problèmes liés à l’expérience des utilisateurs avec une visibilité de bout en bout et améliorer l’efficacité. Les tests synthétiques combinés à l’IA/ML permettent une surveillance proactive et l’atténuation des problèmes avant qu’ils ne soient signalés par les utilisateurs. Cato DEM couvre toutes les applications utilisées par les entreprises à travers Internet, SaaS et WAN. Aucun déploiement, installation ou intégration de capteurs n’est nécessaire.

Accès au cloud

Dispositif Socket Cato SD-WAN pour les emplacements physiques

En tant que solution SD-WAN à part entière, le Socket Cato offre une résilience d’accès sur plusieurs liaisons, une qualité de service sensible aux applications et une haute disponibilité automatisée pour la connectivité locale et cloud ainsi que les scénarios de basculement. Le Socket Cato connecte un emplacement physique au PoP Cato le plus proche via une ou plusieurs connexions par les boucles locales Les clients peuvent choisir n’importe quelle combinaison de connexions : fibre optique, câble, xDSL et cellulaire. Le Socket Cato applique plusieurs fonctionnalités de gestion du trafic telles que l’agrégation de liaisons active-active, la hiérarchisation QoS orientée application et utilisateur, la sélection dynamique de chemins pour contourner les pannes et les baisses de performances des liaisons, et la duplication de paquets pour surmonter la perte de paquets. Le Socket Cato peut également acheminer le trafic de site à site via MPLS et Internet pour répondre aux exigences de migration progressive, régionales et spécifiques aux applications.

Client Cato et accès sans client

Cato fournit un client d’endpoint pour Windows, Mac, iOS, Android et Linux. Il permet un accès à distance sécurisé et optimisé aux applications privées sous l’inspection et le contrôle continus de la pile de sécurité Cato SSE 360. Le client Cato peut sécuriser davantage l’endpoint via un moteur EPP/EDR qui est géré de manière transparente par l’application de gestion Cato. Enfin, l’accès sans client est disponible via un portail Web sécurisé pour les utilisateurs, tels que les sous-traitants externes, qui ne peuvent pas déployer le client.

Cross Connect, dispositif SD-WAN virtuel, Cloud IPSec

Cato fournit plusieurs options pour connecter les datacenters cloud à la plate-forme Cato SASE Cloud. Il s’agit notamment d’un dispositif SD-WAN virtuel Cato vSocket qui peut être déployé dans le datacenter cloud, d’une interconnexion directe du fournisseur de cloud vers le PoP Cato et de la création d’un tunnel IPSec entre le PoP Cato et la périphérie VPN du datacenter du fournisseur de cloud.

Tout dispositif compatible IPSec

Les dispositifs IPSec existants, tels que les routeurs et les pare-feu de périphérie, peuvent être utilisés pour transférer le trafic depuis des emplacements physiques vers le PoP Cato le plus proche. Bien que les capacités SD-WAN de Cato ne s’appliquent pas, les clients bénéficieront de l’architecture cloud-first de Cato et le trafic sera entièrement sécurisé et optimisé par la plate-forme Cato SASE Cloud, y compris le réseau cloud optimisé et les services de sécurité fournis dans le cloud.

Une protection, partout

Cato a intégré une pile de sécurité complète, SSE 360, dans la plate-forme cloud pour traiter la distribution, l’évolutivité, la résilience et l’application de stratégies de sécurité unifiées partout et pour tout le monde. Cato a intégré une pile de sécurité complète, SSE 360, dans la plate-forme cloud pour traiter la distribution, l’évolutivité, la résilience et l’application de stratégies de sécurité unifiées partout et pour tout le monde.

Sécurité réseau

SSE 360 – Sécurité en tant que service

La plate-forme Cato SASE Cloud inclut une pile de sécurité cloud-native, SSE 360. Elle est basée sur l’architecture Cato Single Pass Cloud Engine (SPACE) de Cato et fait converger les capacités suivantes : segmentation du réseau et zero trust (FWaaS), prévention des menaces (SWG, IPS, NGAM, DNS Security, RBI), et protection des données et des applications (CASB, DLP, ZTNA). SSE 360 de Cato est conçu pour déchiffrer et inspecter tout le trafic de l’entreprise, sans avoir besoin de dimensionner, de corriger ou de mettre à niveau les appliances et autres solutions ponctuelles. Les stratégies de sécurité et l’analyse des événements sont gérées de manière centralisée et uniforme à l’aide de l’application de gestion Cato en libre-service.

Segmentation du réseau et zero trust

La capacité de sécurité la plus fondamentale de SSE 360 de Cato est Firewall as a Service (FWaaS). FWaaS contrôle le flux de trafic, sur tous les ports et protocoles, et dans toutes les directions à la fois WAN (est-ouest) et Internet (sud-nord). Les stratégies de pare-feu sont utilisées pour segmenter le réseau en fonction des ressources réseau (telles que les VLAN) et des éléments logiques tels que l’identité, les unités organisationnelles, les applications et les services. La segmentation du réseau associée à l’inspection continue du trafic permet aux clients de maintenir une posture de sécurité zero trust.

Prévention multicouche contre les menaces

Cato met en œuvre une défense en profondeur avec des capacités multicouches de prévention des menaces. Secure Web Gateway (SWG) protège les utilisateurs contre les sites Web à risque, les attaques de phishing et la diffusion de malware. Intrusion Prevention System (IPS) détecte et bloque le trafic malveillant en fonction des flux de renseignements sur les menaces, des contrôles en ligne par IA/apprentissage automatique et des heuristiques approfondies qui exploitent un contexte granulaire, notamment les attributs d’identification, de réseau, d’application et de données. Le moteur Next-generation Anti-Malware (NGAM) inspecte chaque payload pour arrêter les infections entrantes. DNS security inspecte les requêtes et réponses DNS pour empêcher la tunnellisation DNS et bloquer les attaques de phishing, les domaines malveillants, la communication de malware et autres vecteurs de menaces basés sur un DNS. Remote Browser Isolation (RBI) protège davantage les utilisateurs en dirigeant le trafic avec des sites Web à haut risque vers une session de navigateur cloud-based isolée, minimisant ainsi le risque de compromission des endpoints.

Protection des données et des applications

Cato applique le contrôle d’accès aux applications et la protection des données sur tous les accès, à la fois en ligne et hors bande, via des intégrations d’API SaaS. Cato Cloud Access Security Broker (CASB) offre une grande visibilité sur l’utilisation des applications sanctionnées et non sanctionnées (« Shadow IT ») et la capacité d’appliquer des stratégies d’accès basées sur les risques liés aux applications, aux utilisateurs et aux dispositifs. Le moteur Data Loss Prevention (DLP) applique des stratégies d’accès et des actions granulaires sur les données sensibles pour les destinations sur site et dans le cloud à partir des dispositifs d’entreprise et BYOD.

Sécurité des endpoints

Client Cato pour les endpoints

Cato étend le contrôle d’accès et la protection, la détection et la réponse des endpoints aux dispositifs d’utilisateurs à l’aide du client Cato. Le client Cato est disponible pour tous les principaux systèmes d’exploitation et est fourni via une distribution de logiciels informatiques ou en tant que déploiement en libre-service. Le client Cato fournit des capacités granulaires de gestion du trafic des endpoints pour contrôler sélectivement le trafic WAN et Internet à l’aide de Cato. Il prend également en charge le mode « always-on » pour garantir la protection continue des endpoints de l’entreprise.

Travail hybride et à distance

La fonctionnalité ZTNA (Universal Zero Trust Network Access) du client Cato applique la politique d’accès aux applications basée sur les risques de l’entreprise, au bureau, en déplacement et à la maison. Cato ZTNA fournit une analyse approfondie de la posture des dispositifs et une intégration avec plusieurs fournisseurs d’identité pour garantir une authentification complète et la conformité aux stratégies de l’entreprise avant que l’accès aux applications ne soit accordé et tout au long de la session. Une fois que l’utilisateur est connecté, tout le trafic est inspecté en permanence par Cato SSE 360 pour prévenir les menaces et protéger les données.

Protection, détection et réponse des endpoints

Le client Cato inclut des fonctionnalités de protection, de détection et de réponse des endpoints (EPP/EDR). Les clients peuvent étendre la protection à l’endpoint lui-même à l’aide d’un moteur de protection contre le malware de nouvelle génération qui détecte les fichiers malveillants et met en corrélation les activités suspectes sur le dispositif. Le client Cato fournit le contexte et les événements de risque des endpoints à un lac de données cloud-based. Corrélé avec le contexte réseau détaillé fourni par les moteurs Cato SSE 360, Cato XDR crée une image précise des incidents de sécurité sur les endpoints et les domaines réseau.

Détectez ce qui est caché

Cato tire parti de son réseau granulaire, de sa sécurité ainsi que du contexte et des événements des endpoints pour offrir une gestion complète du cycle de vie TDIR (Threat Detection Investigation and Response).

Gestion du cycle de vie des incidents

Détection des incidents basée sur l’IA/apprentissage automatique

Cato tire parti de son ensemble de données granulaires d’événements réseau, de sécurité et d’endpoints, de ses capacités éprouvées d’IA/apprentissage automatique pour la détection des anomalies et des menaces, ainsi que de ses outils d’analyse et de réponse aux incidents pour fournir une solution XDR complète. Cato consolide les données d’incident générées par le réseau cloud et le client Cato, ainsi que les solutions EPP/EDR de tierces parties, telles que Microsoft Defender pour les endpoints, dans un lac de données unifié cloud-based. Les algorithmes de recherche des menaces, d’analyse du comportement des utilisateurs et de détection de la dégradation du réseau de Cato analysent les données pour identifier et hiérarchiser les incidents en vue d’un examen plus approfondi. Cato XDR génère des informations et des recommandations uniques basées sur des incidents similaires détectés chez plusieurs clients pour améliorer la précision et la hiérarchisation des incidents.

Enquête et réponse liées aux incidents assistées par l’IA

Cato intègre son moteur de détection d’incidents avec Gen-AI pour produire des « histoires d’incidents » lisibles par l’homme qui sont mises à disposition via un workbench d’analyste. Le workbench permet aux analystes d’accéder à des détails granulaires sur l’incident, de consulter des analyses générées par l’IA basées sur des informations provenant d’incidents similaires, de collaborer à la résolution d’incidents et d’enquêter sur les activités connexes pendant la chronologie de l’incident. Avec Cato XDR, les analystes du client et du partenaire peuvent tirer parti des capacités éprouvées d’enquête et de réponse déjà utilisées par les analystes de Cato pour fournir un service géré de détection et de réponse étendue (MXDR) depuis 2019.

Détection et réponse étendues gérées

Pour les clients qui préfèrent travailler en partenariat avec des spécialistes de la détection des incidents et des réponses qui y sont apportées, Cato et ses partenaires offrent un service géré qui inclut la détection rapide des menaces, des actions correctives recommandées et des mesures préventives facultatives. MXDR de Cato assure une détection précoce des endpoints compromis afin de minimiser la durée de maintien des menaces, réduisant ainsi l’exposition à la violation de données et prenant en charge une tâche complexe et fastidieuse de la sécurité informatique.

Une exécution championne

Gestion, analyse et intégration

Application de gestion Cato : Vue d’ensemble unifiée

La plate-forme Cato SASE Cloud est gérée via l’application de gestion Cato, une interface unique permettant de gérer toutes les configurations de stratégies, les analyses de réseau et de sécurité, ainsi que la surveillance et le dépannage en temps réel. Cato fait évoluer sa plate-forme de gestion dans le cloud pour stocker et traiter des volumes massifs de données et fournir une interface haute performance pour accéder à toutes les données d’événements générées par l’infrastructure du client et les analyser. Toutes les fonctionnalités actuelles et futures de Cato sont gérées de la même manière pour garantir leur adoption facile par le service IT et leur mise à disposition rapide à l’entreprise.

API universelle Cato et intégration de tierces parties

L’API Cato permet l’automatisation de la configuration et de l’analyse, ainsi que le partage et l’intégration des données avec les systèmes de tierces parties. Grâce à l’API, les clients peuvent extraire des événements sélectionnés du lac de données Cato et les introduire dans des magasins de données externes pour obtenir des rapports ou des analyses supplémentaires. L’API offre également la possibilité d’automatiser la création de stratégies, d’utilisateurs, de sites et d’autres objets au sein de la plate-forme Cato pour rationaliser le provisionnement des ressources. Cato publie périodiquement des intégrations formelles avec différents systèmes de tierces parties aux fins de l’analyse de la sécurité, de la gestion des workflows de l’entreprise et des systèmes de billetterie.