Durch die zunehmende Verlagerung in die Cloud und die Nutzung von SaaS-Services (Software-as-a-Service) haben Unternehmen nun die Möglichkeit, die Verwaltung und Bereitstellung dieser Services anderen zu überlassen. Gleichzeitig entsteht damit aber auch eine neue und besonders große Angriffsfläche. An dieser Stelle kommen CASB-Lösungen (Cloud Acces Security Broker) ins Spiel: Mit ihnen bekommen Unternehmen diese Risiken in den Griff und verbessern so ihre Sicherheitslage. Dies gelingt durch die Bereitstellung von Funktionen für Transparenz, Bewertungen, Zugriffskontrolle und Datenschutz, die es Unternehmen ermöglichen, die SaaS-Lösung gezielter einzusetzen und besser zu verwalten.

Die erste Herausforderung bei der cloudbasierten SaaS-Nutzung besteht darin, deren vollen Funktionsumfang und Anwendungsbereich zu verstehen. Während einige Anwendungen von der IT-Abteilung selbst beschafft und eingerichtet werden, also genehmigte Anwendungen sind, werden viele SaaS-Anwendungen von den Mitarbeitern ohne Zustimmung und Kenntnis der IT-Abteilung eingeführt und genutzt. Die Verwendung dieser nicht genehmigten Anwendungen wird auch als Schatten-IT bezeichnet. Verschiedene Studien haben gezeigt, dass die Zahl der nicht genehmigten Anwendungen, die in einem typischen Unternehmen verwendet werden, die Zahl der genehmigten Anwendungen weit übersteigt.

Die zweite Herausforderung besteht darin, sich über die Risiken jeder nicht genehmigten Anwendung bewusst zu werden und zu entscheiden, ob sie verwendet werden darf. Die Durchsetzung dieser Nutzungsberechtigungen geschieht über die CASB-Richtlinien.

Zuletzt müssen auch Maßnahmen zur Bedrohungsabwehr und zum Schutz vor Datenlecks ergriffen werden, damit der Schutz und die Integrität von Benutzern, Ressourcen und Daten des Unternehmens gewährleistet ist.

Die CASB-Lösung von Cato ist fester Bestandteil von Cato SASE Cloud. So können Unternehmen, die Cato bereits nutzen, einfach einen Schalter umlegen und CASB aktivieren. Da der Netzwerkdatenverkehr des Unternehmens bereits von der Cato SASE Cloud-Lösung verarbeitet wird, sind für die CASB-Funktionalität keine Clientinstallationen oder Netzwerkänderungen erforderlich. Dank der Single-Pass-Architektur von Cato wird die Gesamtverarbeitungszeit durch die CASB-Funktionalität nur minimal verlängert. Darüber hinaus wird CASB mit zusätzlichen Benutzer-, Geräte- und Anwendungsinformationen angereichert, um mehr Transparenz und detailliertere Zugriffskontrollen zu bieten.

Mit CASB von Cato erhalten Unternehmen umfassende Einblicke in ihre SaaS-Nutzung über ein Schatten-IT-Dashboard, das sowohl allgemeine Statistiken als auch anwendungsspezifische Daten liefert. Die Bewertung des Anwendungsrisikos erfolgt anhand der einzigartigen Application Credibility Engine (ACE) von Cato, die Informationen zu Anwendungszweck, Herausgeber, Sicherheit und Compliance sammelt. Anschließend wird eine Risikoeinstufung berechnet, mit der die am besten geeignete Zugangsrichtlinie ermittelt werden kann. Die CASB-Lösung von Cato unterstützt sehr detaillierte Zugriffsrichtlinien, die in Echtzeit im Inline-Modus durchgesetzt werden. Bei vielen anderen Lösungen wird dieses Maß an Genauigkeit nur durch einen Out-of-Band-API-Ansatz erreicht.

Erhalten Sie mehr Informationen über die CASB-Lösung von Cato.

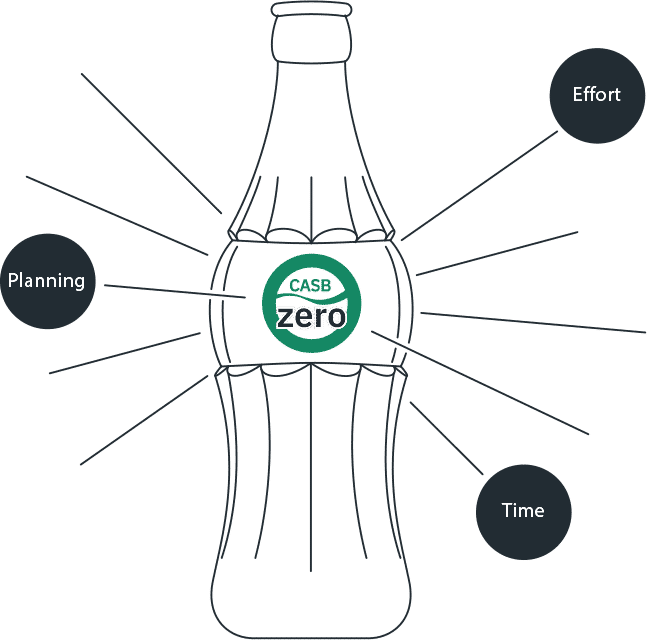

Bei einem CASB-Projekt muss das Netzwerk abgebildet und geplant werden, damit alle Anwendungsfälle abgedeckt sind. Der Bereitstellungsprozess erfordert die Einbindung von PAC-Dateien und Agents. Erfahrungsgemäß dauert die Einarbeitungszeit bis zu 2 Monate, bevor die Lösung effizient genutzt wird.

Bei der CASB-Lösung von Cato sind keine Planung, Netzwerkanpassungen, Implementierungen oder Konfigurationen erforderlich. Nach der Aktivierung ist sie sofort und ohne Einarbeitungszeit betriebsbereit.

Eine eigenständige CASB-Lösung ist in der Regel auf ihre eigenen internen Daten angewiesen.

Als Teil des vollständigen SASE-Services verfügt CASB von Cato bei der Festlegung und Durchsetzung der SaaS-Nutzung über umfangreiche Informationen aus anderen Netzwerk- und Netzwerksicherheitsfunktionen.

Unterstützt in der Regel nur SaaS mit begrenzter IaaS-Unterstützung.

Vollständige Abdeckung von SaaS-, IaaS- und WAN-Anwendungsfällen.

Im Inline-Modus üblicherweise gering. Die Durchsetzung mit höherer Genauigkeit erfordert in der Regel die Verwendung von APIs im Out-of-Band-Modus, wodurch keine Umsetzung von Präventionsmaßnahmen in Echtzeit möglich ist.

Die CASB-Lösung von Cato ermöglicht die Durchsetzung detaillierter Regeln im Inline-Modus.

Bei einem CASB-Projekt muss das Netzwerk abgebildet und geplant werden, damit alle Anwendungsfälle abgedeckt sind. Der Bereitstellungsprozess erfordert die Einbindung von PAC-Dateien und Agents. Erfahrungsgemäß dauert die Einarbeitungszeit bis zu 2 Monate, bevor die Lösung effizient genutzt wird.

Bei der CASB-Lösung von Cato sind keine Planung, Netzwerkanpassungen, Implementierungen oder Konfigurationen erforderlich. Nach der Aktivierung ist sie sofort und ohne Einarbeitungszeit betriebsbereit.

Eine eigenständige CASB-Lösung ist in der Regel auf ihre eigenen internen Daten angewiesen.

Als Teil des vollständigen SASE-Services verfügt CASB von Cato bei der Festlegung und Durchsetzung der SaaS-Nutzung über umfangreiche Informationen aus anderen Netzwerk- und Netzwerksicherheitsfunktionen.

Unterstützt in der Regel nur SaaS mit begrenzter IaaS-Unterstützung.

Vollständige Abdeckung von SaaS-, IaaS- und WAN-Anwendungsfällen.

Im Inline-Modus üblicherweise gering. Die Durchsetzung mit höherer Genauigkeit erfordert in der Regel die Verwendung von APIs im Out-of-Band-Modus, wodurch keine Umsetzung von Präventionsmaßnahmen in Echtzeit möglich ist.

Die CASB-Lösung von Cato ermöglicht die Durchsetzung detaillierter Regeln im Inline-Modus.

Gartner does not endorse any vendor, product or service depicted in its research publications, and does not advise technology users to select only those vendors with the highest ratings or other designation. Gartner research publications consist of the opinions of Gartner’s research organization and should not be construed as statements of fact. Gartner disclaims all warranties, expressed or implied, with respect to this research, including any warranties of merchantability or fitness for a particular purpose