Featured

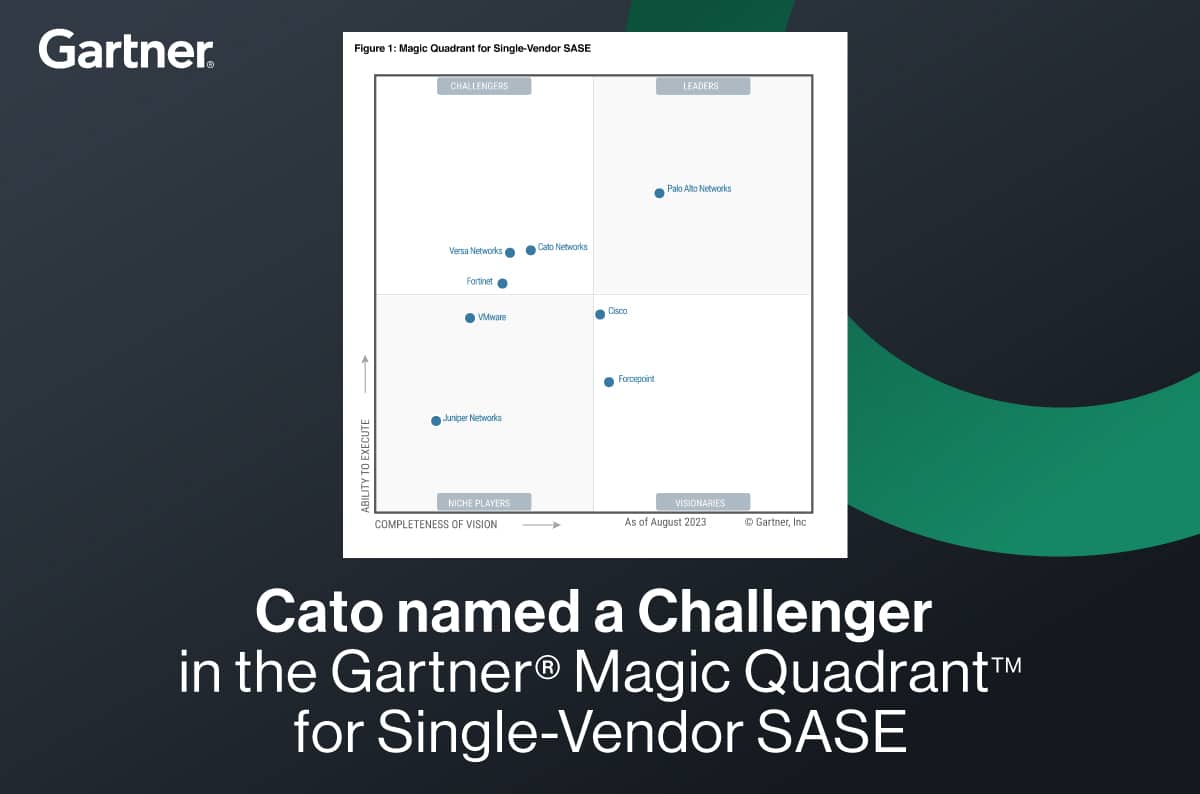

KI-Transformation absichern: Warum Cato Networks Aim Security übernommen hat

Jede große Technologiewelle verändert die Unternehmenssicherheit. Der Aufstieg des Internets brachte uns Firewalls. Der Umstieg auf SaaS brachte CASB und DLP. Die Migration in die...