Firewall-as-a-Service (FWaaS) ist eine neue und revolutionäre Art, Firewall- und andere Netzwerksicherheitsfunktionen als Cloud-Service bereitzustellen. Sie beseitigt die Einschränkungen und Komplexitäten herkömmlicher physischer und virtueller Firewalls und macht Netzwerksicherheit überall konsistent verfügbar.

Cato prüft den Netzwerkverkehr von allen Quellen und zu allen Zielen über das Internet (Nord-Süd) und das WAN (Ost-West). Dies schließt den Datenverkehr über alle Ports und Protokolle ein und ist nicht nur auf den HTTP/S-Datenverkehr beschränkt.

Cato unterstützt Unternehmen bei der Abschaffung von Firewall-Appliances für Niederlassungen und Datenzentren und ersetzt diese durch Cato FWaaS. Die Abschaffung der Firewall ist möglich, weil Cato alle herkömmlichen Firewall-Funktionen in einer Netzwerk- (und nicht Proxy-) Architektur aus der Cloud mit einem Durchsatz von mehreren Gigabyte bereitstellen kann.

Mit Cato FWaaS vermeiden Unternehmen Konfigurationslücken, tote Winkel und reduzieren das Risiko von Datenverlusten

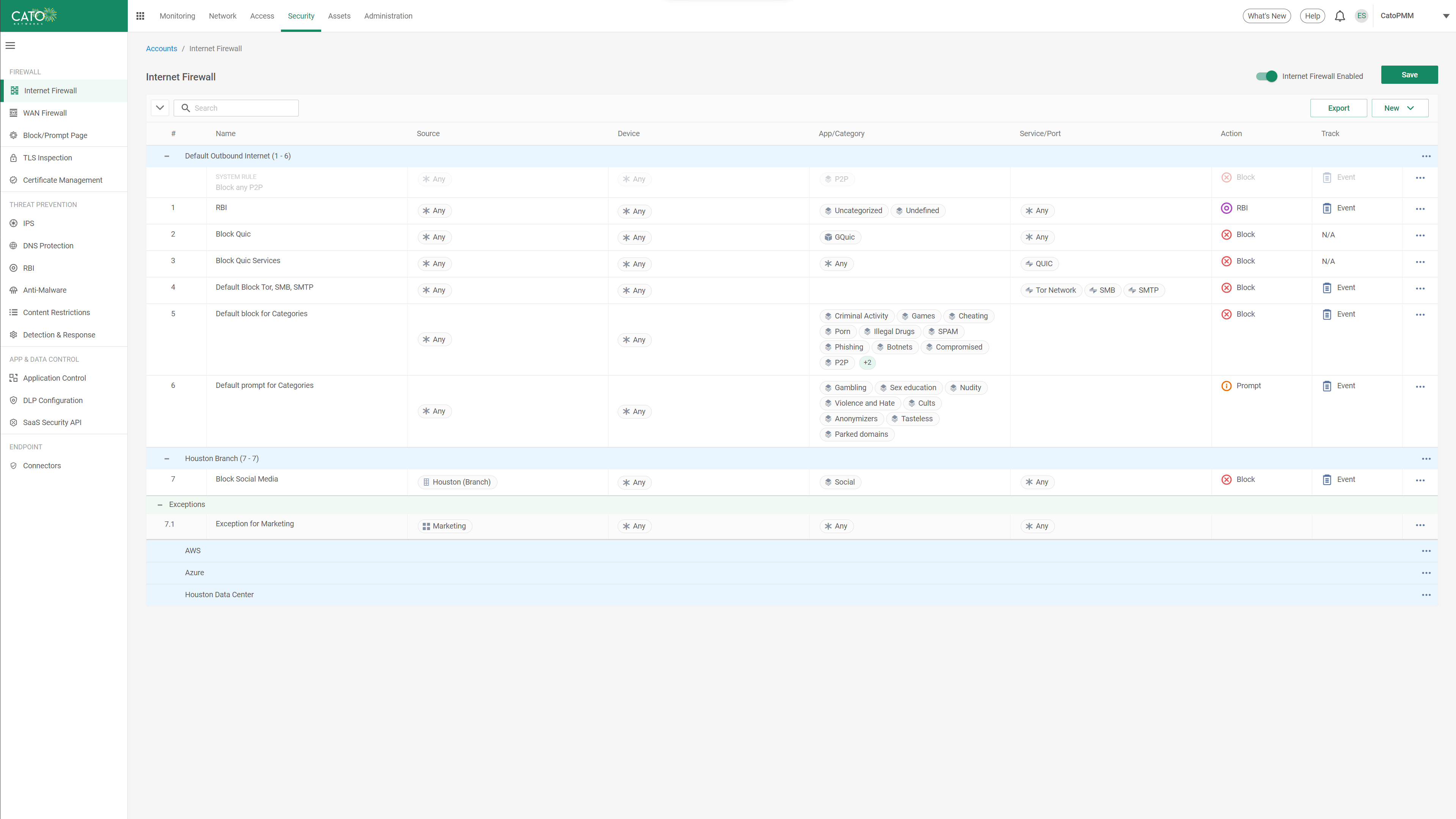

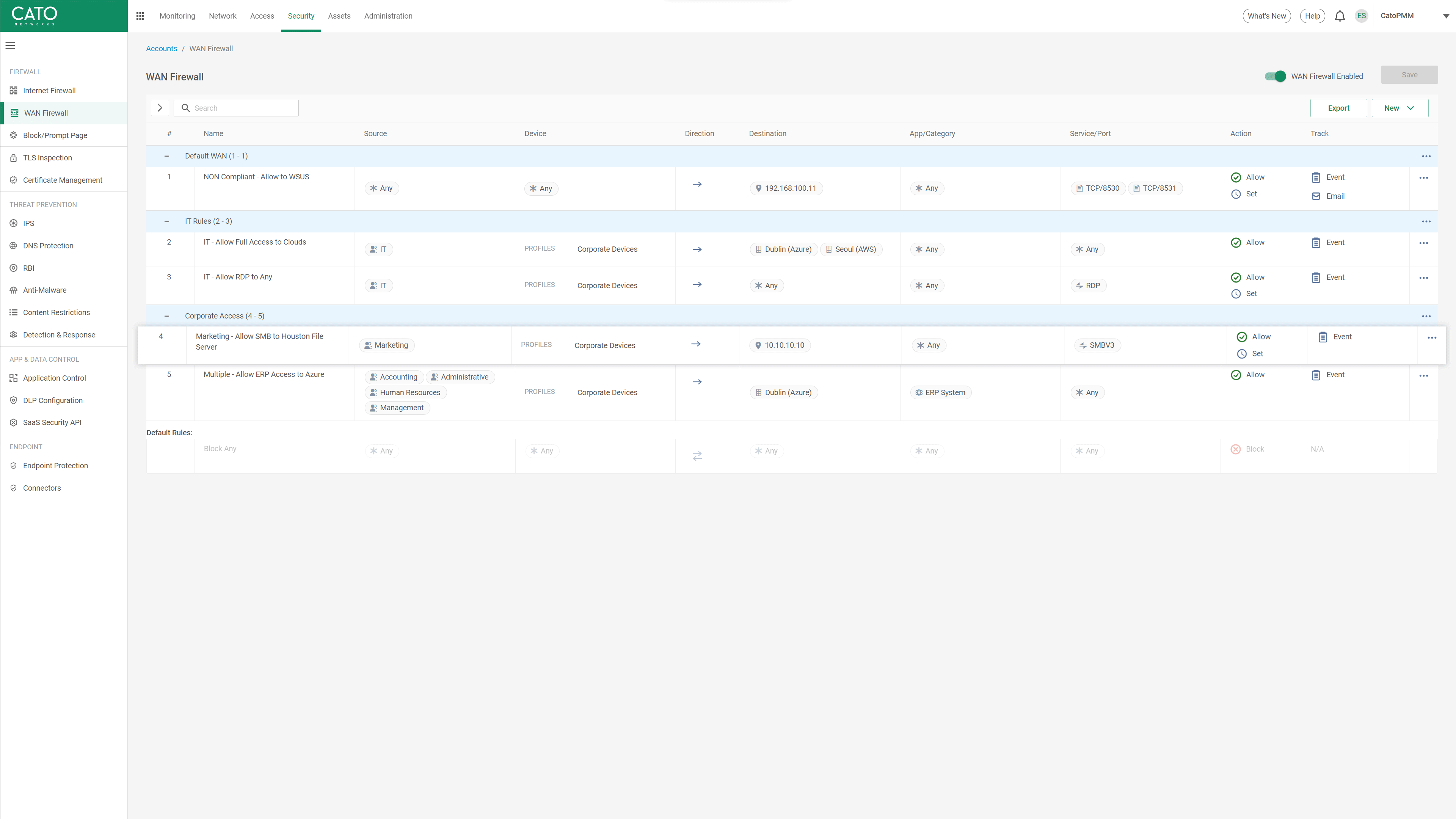

Cato FWaaS verarbeitet die Regeln entsprechend ihrer Reihenfolge im Regelsatz und hält beim ersten Treffer an. Um eine Überflutung des Regelsatzes mit zahlreichen Regeln zu vermeiden, kann jede Regel mit spezifischen Ausnahmen versehen werden. Cato erlaubt es Administratoren, Regeln in Abschnitte zu gruppieren, um die Lesbarkeit zu verbessern und eine effiziente Überprüfung durch externe Prüfer zu ermöglichen.

Cato bietet eine Vielzahl von Objekten (Benutzeridentität, Organisationseinheit, Gerät, Host, Anwendung, Protokoll, Standort, Netzwerk, VLAN und viele mehr), die in den Regeln verwendet werden können, und die Möglichkeit, sie in logischen Gruppen zu verwalten, die mehrere Objekttypen kombinieren können.

Alle Regeln und Aktionen in Cato FWaaS können so eingestellt werden, dass ein Ereignis aufgezeichnet und auf der Cato SASE Cloud-Plattform für eine vereinbarte Aufbewahrungsfrist gespeichert wird.

E-Mail-Benachrichtigungen können so konfiguriert werden, dass sie auf ausgewählte Ereignisse hinweisen, die sich in einem bestimmten Zeitraum und mit einer bestimmten Dringlichkeit wiederholen.

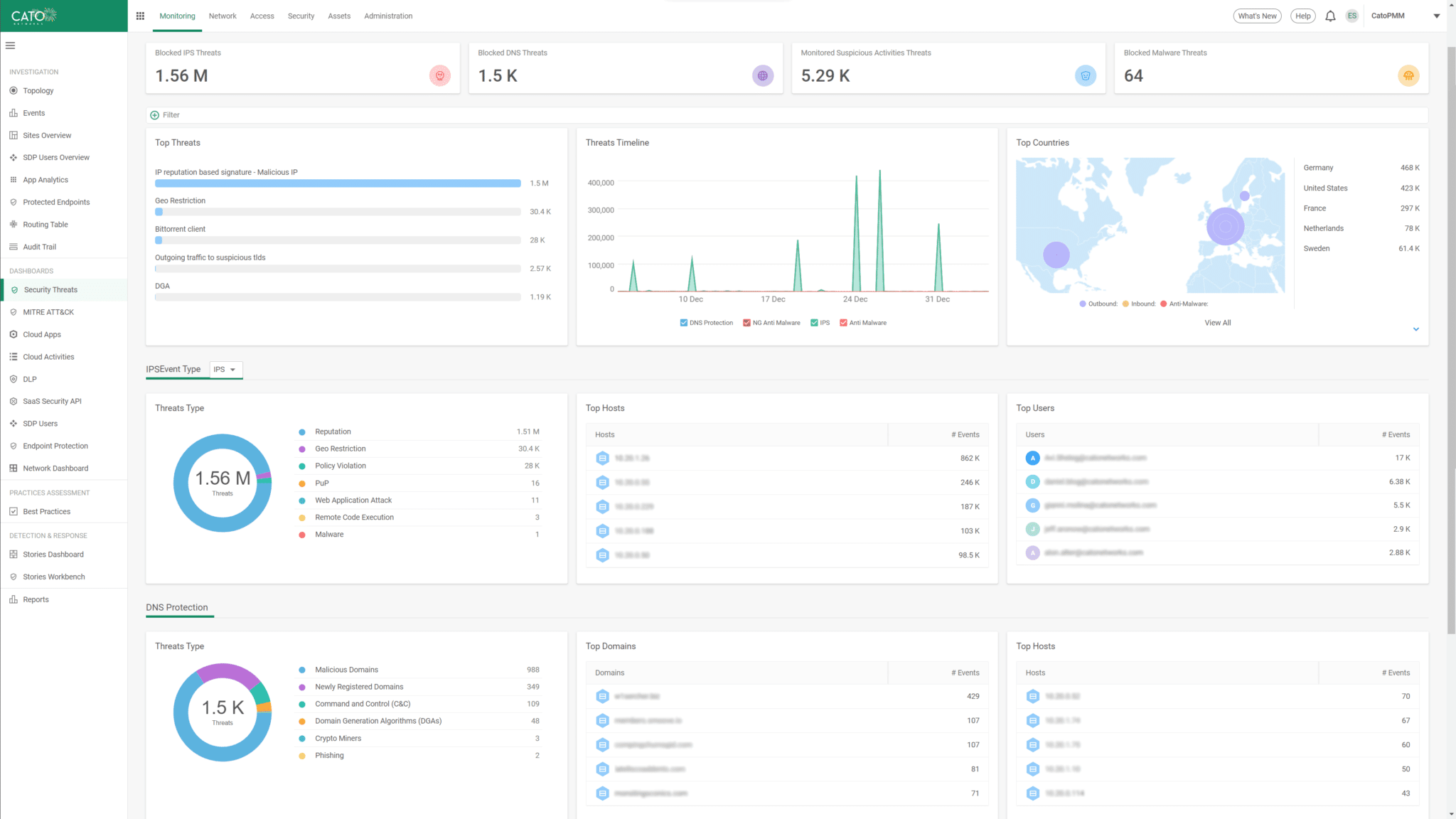

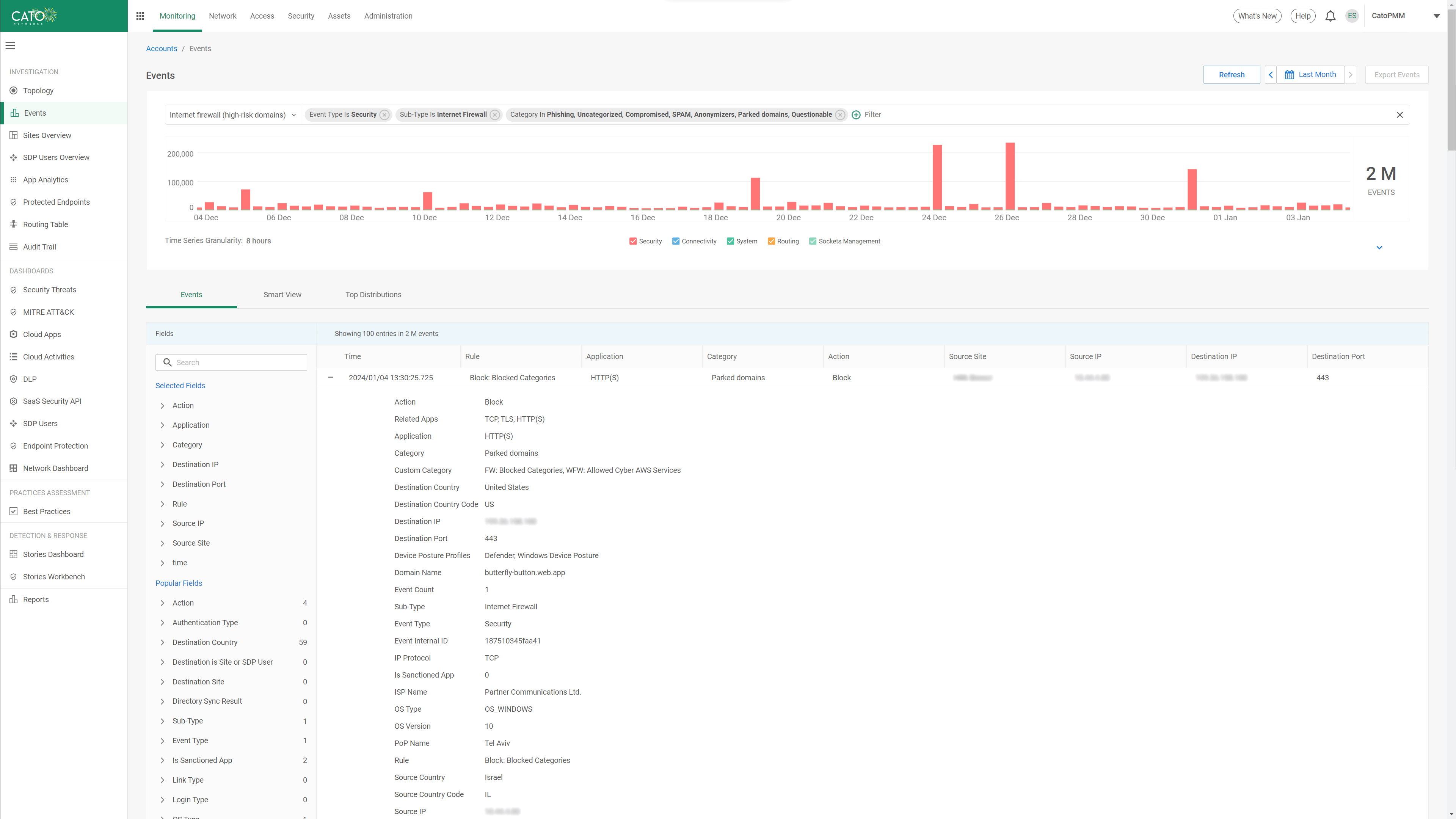

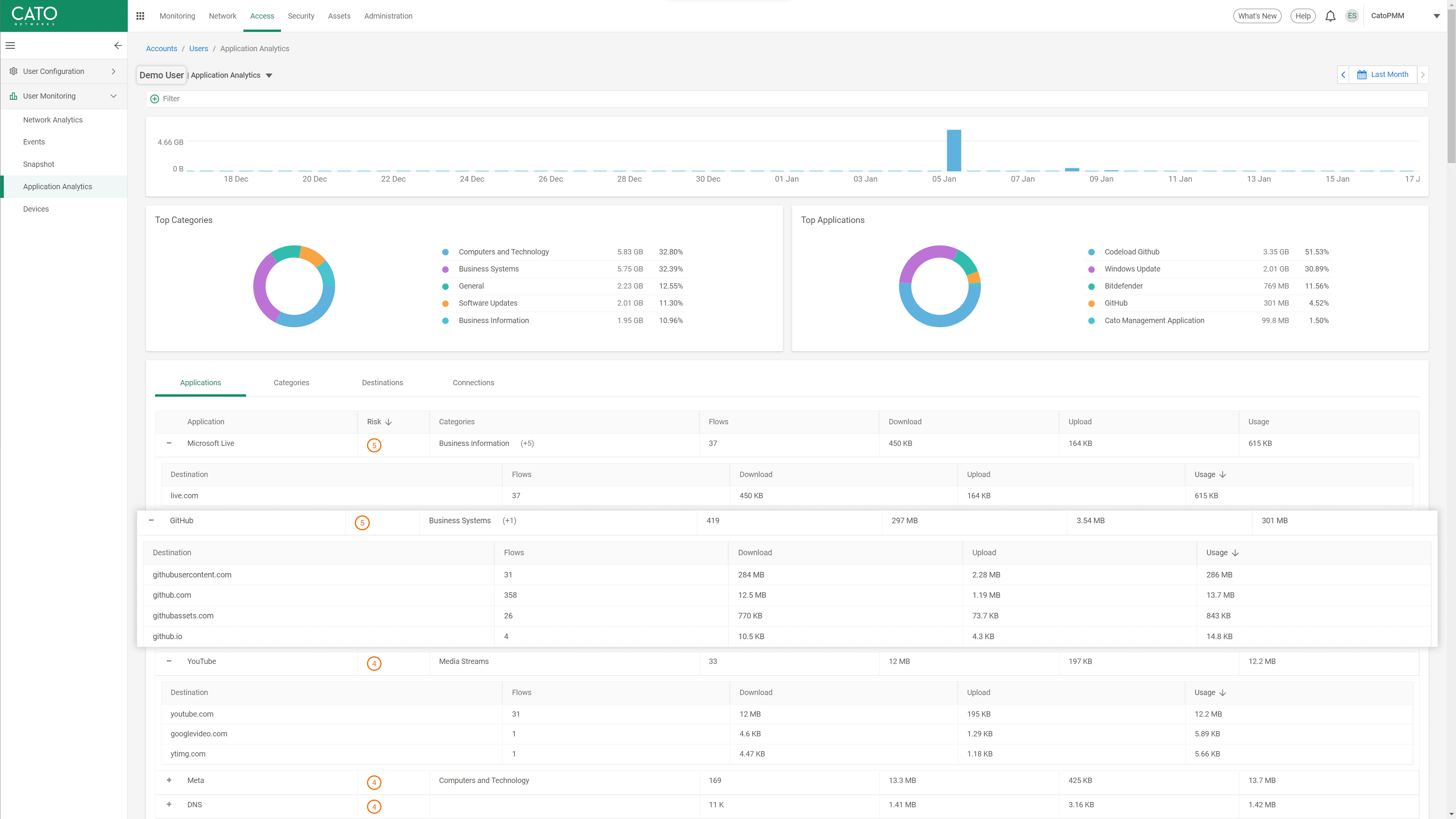

Die Überwachung und Analyse von Ereignissen ist über spezielle Dashboards und über die Ereignisüberwachungsschnittstelle möglich, die eine benutzerfreundliche Suche und Filterung ermöglicht.

Ein Prüfprotokoll zeichnet alle Verwaltungsaktivitäten zur Nachverfolgung, Überwachung und Prüfung auf.

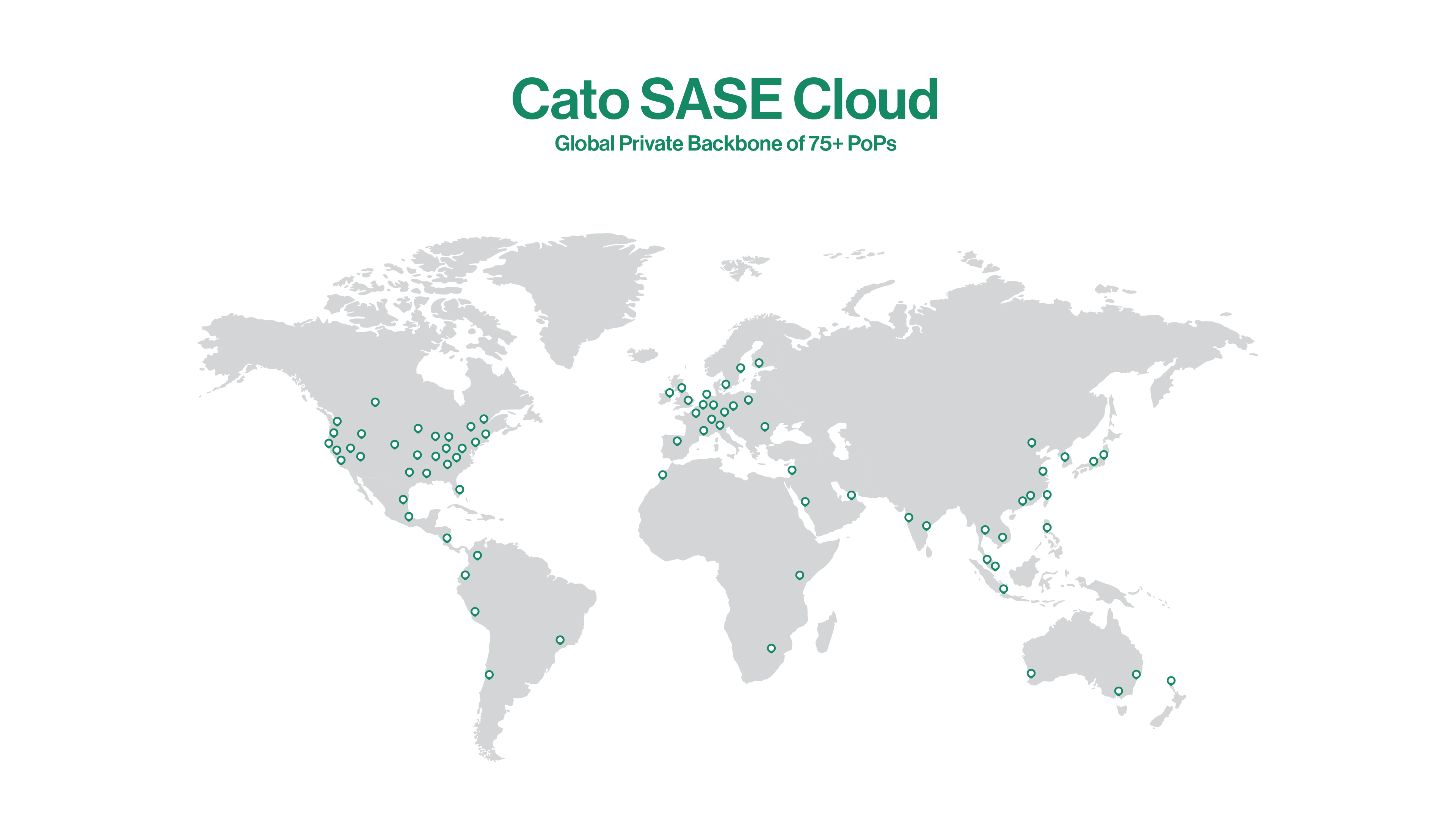

Cato FWaaS ist ein Cloud-Service, der von einer Cloud-nativen Software-Architektur profitiert. Die Funktionen und Möglichkeiten sind nicht durch die zugrundeliegende Hardware begrenzt, und die autonome und elastische Skalierung und Selbstheilung gewährleistet eine hohe Leistung und Ausfallsicherheit der Dienste.

Mit Cato können Administratoren alle Funktionen, einschließlich TLS-Inspektion, aktivieren und jede Art und Anzahl von Objekten, Gruppen und Regeln verwenden, ohne sich Gedanken über Leistung oder Verfügbarkeit zu machen.

Die Cloud-native Software-Architektur von Cato beseitigt Bedenken hinsichtlich erhöhter Latenzzeiten aufgrund von CPU-Last, Paketverlusten oder Geräteausfällen. Ebenso wird das Risiko eines mittelfristigen Appliance-Austauschs aufgrund unzureichender Rechenleistung vermieden.

Die Mikrosegmentierung kann einfach konfiguriert werden, um den Zugriff auf sensible Ressourcen zu beschränken. Richtlinien können auf der Grundlage von Gruppen, Netzwerken, VLANs und einzelnen Objekten wie Hosts und Nutzern festgelegt werden, um einen granularen Zugriff zu regeln, der den Geschäftsanforderungen entspricht. Für Zero Trust ermöglicht Cato den Administratoren die Festlegung von Zugriffsrichtlinien für Identität-zu-Identität, Identität-zu-App und App-zu-App, die nicht nur die Identität eines Nutzers, sondern auch seinen geografischen Standort, die Art der Verbindung, die Sicherheitslage und mehr berücksichtigen.

Cato FWaaS bietet eine integrierte Sensibilisierung für Tausende von Anwendungen über alle Ports und Protokolle hinweg sowie die Möglichkeit, eigene Anwendungen zu definieren. Eine DPI-Engine identifiziert die Anwendung oder den Dienst bereits beim ersten Paket und ohne die Nutzdaten entschlüsseln zu müssen.

Cato ermöglicht die Konfiguration und Durchsetzung von Richtlinien, die die Identität der Nutzer und der Organisationseinheiten, zu denen sie gehören, berücksichtigen. Durch die Synchronisierung mit dem Benutzerverzeichnis und die Verwendung des Identitätsagenten im Cato Client wird jedem Netzwerkfluss eine Benutzeridentität zugeordnet.

Kunden nutzen Cato, um komplexe Legacy-Architekturen mit mehreren Sicherheits-Point-Solutions und kostspieligen Netzwerkdiensten zu eliminieren.

Die einzigartige SASE-Plattform von Cato bietet überall und für jeden einen sicheren und optimierten Anwendungszugang.

Cato Networks wurde im Gartner® Magic Quadrant™ for Single-Vendor SASE 2024 als Leader ausgezeichnet.

„Cato Networks ist das Aushängeschild für ZTE und SASE.“

Cato Networks als Wachstums- und Innovationsführer im Bereich SASE anerkannt

Cato SASE im GigaOm Radar-Bericht als „Leader“ eingestuft

Cato Networks als weltweiter SSE-Produktführer anerkannt

WAN-Transformation mit SD-WAN: Schaffung einer ausgereiften Grundlage für den SASE-Erfolg

„Wir haben einen Einbruchs- und Angriffssimulator auf Cato laufen lassen, die Infektionsraten und die laterale Bewegung sind einfach gesunken, während die Erkennungsraten gestiegen sind. Dies waren Schlüsselfaktoren für das Vertrauen in die Sicherheit von Cato.“

Die Lösung, auf die IT-Teams gewartet haben

Lassen Sie sich überraschen!