제로 트러스트가 필요해도 VPN으로는 구현할 수 없습니다

|

Listen to post:

Getting your Trinity Audio player ready...

|

제로 트러스트(Zero Trust) 아키텍처를 적절하게 구현하면 기존의 보안 모델보다 훨씬 더 세분화된 효과적인 보안 효과를 얻을 수 있습니다. 하지만 이러한 제로 트러스트 시작은 올바른 도구를 사용할 경우에만 그 효과를 발휘할 수 있습니다. VPN(Virtual private network, 가상 사설망)과 같은 기존의 보안 솔루션은 제로 트러스트 보안의 전략을 구현하는 데 필요한 기능을 갖추고 있지 않습니다.

제로 트러스트 보안은 미래입니다

과거에는 일반적으로 “성과 해자(Castle-and-moat)” 방식의 경계 보안 모델(Perimeter-focused security models)을 주로 사용했습니다. 그러나 이러한 방식은 현대의 네트워크를 보호하는 데는 비효율적입니다. 경계 보안 모델의 주요 단점은 다음과 같습니다.

- 경계 해체: 기존의 보안 모델은 조직의 모든 IT 자산을 캡슐로 둘러싸는 경계를 만들고 이를 보호하는 방식입니다. 하지만, 클라우드를 채택하는 사례가 증가하면서 경계가 전체 인터넷을 둘러싸는 형식으로 넓어지게 되므로 이러한 방식의 보안은 비효율적입니다.

- 내부자 위협: 경계 보안 모델을 사용하면 기업 네트워크 경계 내부의 위협에 대한 가시성이 떨어집니다. 경계 기반 방어에서는 조직의 방어를 뚫는 공격자, 공급망 취약성, 악의적인 사용자와 같은 내부 위협을 파악할 수 없습니다.

- 신뢰할 수 있는 외부자: 성과 해자 방식의 보안에서는 경계의 모든 내부자는 신뢰할 수 있고 경계의 모든 외부자는 신뢰할 수 없는 것으로 가정합니다. 하지만, 원격 작업이 증가함에 따라 회사는 경계의 외부자도 신뢰하는 방법을 모색해야 합니다. 따라서 안전성과 확장성이 부족한 VPN을 사용하지 않을 수 없게 됩니다.

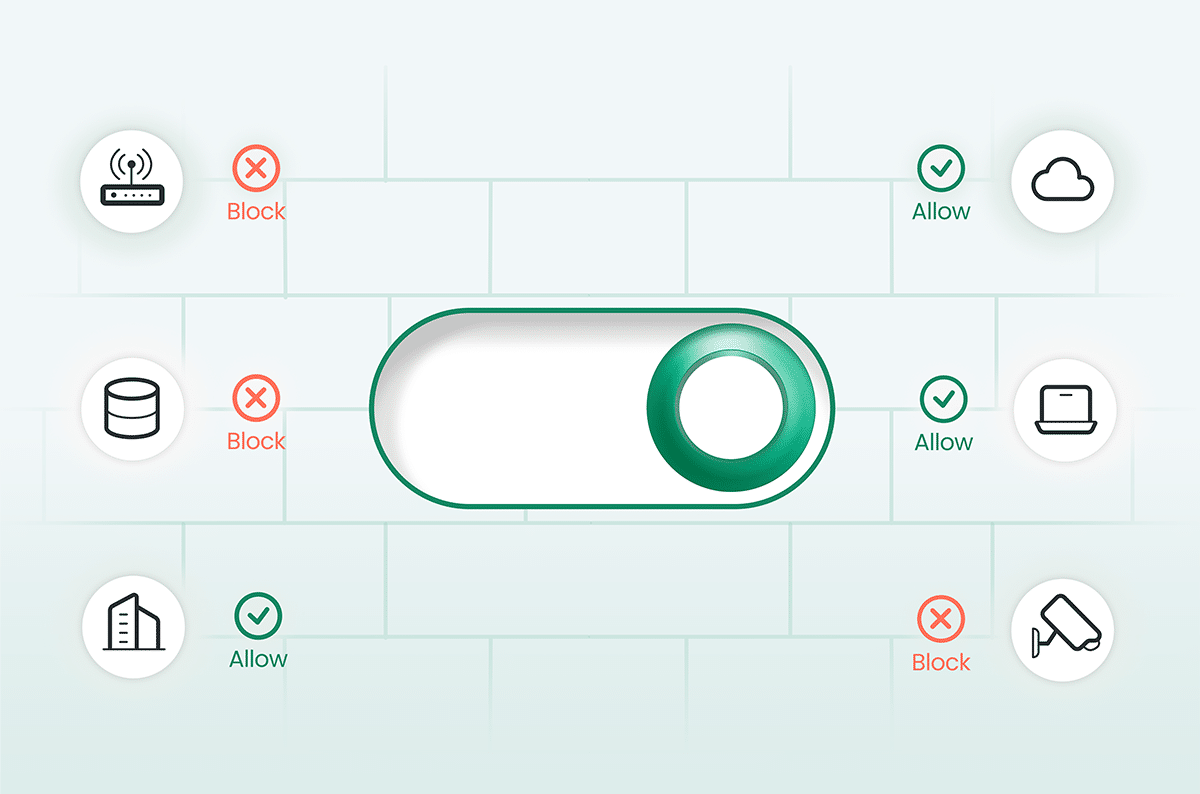

제로 트러스트 보안 모델은 이러한 기존 보안 모델의 한계를 해결하도록 설계되었습니다. 제로 트러스트 모델은 모든 액세스 요청을 최소 권한 액세스 제어(Least privilege access controls)의 차원에서 개별 요청으로 인식하고 평가합니다. 사용자가 성공적으로 인증되더라도, 해당 사용자가 세션에서 위험한 활동이나 의심스러운 활동을 하는지 면밀히 모니터링하므로 잠재적인 위협을 조기에 차단할 수 있습니다.

현재 94%의 기업이 제로 트러스트를 구현하는 과정에 있을 만큼, 제로 트러스트는 가장 보편적인 사이버 보안 시작으로 자리 잡아 가고 있습니다. 많은 기업이 제로 트러스트를 채택하는 이유는 다음과 같습니다.

- 기업 보안: 데이터 유출이나 랜섬웨어 감염과 같은 일반적인 보안 위협은 주로 경계 보안에서 구현되는 원격 액세스 솔루션(VPN, RDP 등)을 통해 일어납니다. 제로 트러스트는 이러한 보안 사고의 가능성과 피해를 줄여 기업의 보안 위험을 감소시킵니다.

- 규정 준수: 제로 트러스트 보안 모델은 민감한 정보 보호를 추구하는 규제 기관의 목표에 훌륭하게 부합합니다. 제로 트러스트 구현이야말로 현행 규정 준수의 모범 사례가 꼽힙니다. 따라서 향후에 규정이 개정될 경우 제로 트러스트 구현이 필수 요건으로 포함될 수도 있습니다.

- 인시던트 조사: 제로 트러스트 보안 시스템은 기업 네트워크의 모든 액세스 요청을 추적합니다. 이러한 감사 추적(Audit trail) 기능은 보안 사고를 조사하거나 규정 준수를 입증할 때 매우 요긴하게 활용할 수 있습니다.

- 가시성 향상: 제로 트러스트의 강력한 액세스 제어는 액세스 요청에 대해 세분화된 가시성을 제공합니다. 여기에서 얻어진 데이터는 단순한 보안 애플리케이션을 넘어 기업의 IT 자산이 어떻게 사용되고 있는지에 대한 파악이나 어떤 인프라 설계와 투자가 필요한지에 대한 정보로도 활용할 수 있습니다.

제로 트러스트는 기존의 경계 보안 모델의 한계를 극복하는 보안 솔루션입니다. 기업의 IT 환경이 확장되고 사이버 위협의 수준이 높아지며, 규제 요건이 강화되면서 제로 트러스트는 더욱 발전된 보안 정책의 핵심으로 자리 잡게 될 것입니다.

Why remote access should be a collaboration between network & security | White PaperVPN은 제로 트러스트에 활용할 수 없습니다

원격 근무와 하이브리드 작업의 증가로 인해 안전한 원격 액세스가 많은 조직의 필수 기능이 되었습니다. VPN은 훌륭한 짜임새의 원격 액세스 솔루션이므로 많은 조직에서 원격 근무 직원을 위해 VPN을 채택했습니다.

VPN이 원격 근무 직원에게 회사 네트워크에 대한 보안 원격 액세스를 제공하는 것은 사실입니다. 하지만, VPN은 제로 트러스트 배포에 필요한 주요 기능을 제공하지 못합니다. 제로 트러스트 구현과 관련하여 VPN의 한계는 다음과 같습니다.

- 액세스 관리: VPN은 인증된 사용자가 원하는 포인트까지 암호화된 터널을 생성해 주는 방식입니다. 이러한 방식을 통해 VPN은 인증된 사용자에게 회사 네트워크 전체에 액세스할 수 있도록 설계되어 있습니다. 액세스 제어가 내장되어 있지 않다면, VPN은 제로 트러스트의 최소 권한 액세스 제어(Least privilege access controls)를 실행할 수 없습니다.

- 통합 보안: VPN에는 보안 기능이 내장되어 있지 않으므로 목적지로 가는 트래픽은 전체 보안 스택을 거쳐 라우팅 되어야 합니다. 회사 자산이 온프레미스와 클라우드에 흩어져 있다면 보통 트래픽이 중앙으로 이동하여 검사 과정을 거치게 되므로 네트워크의 대기 시간이 증가하게 됩니다.

- 최적화된 라우팅: VPN은 두 지점을 연결하는 포인트투포인트(Point-to-point) 솔루션입니다. 이때 두 지점을 연결하는 최적의 경로를 찾는 데 한계를 보이고 최적화되지 않은 경로를 택하여 상당한 네트워크 대기를 유발할 수 있습니다. 이때 네트워크의 대기 현상 문제를 해결하기 위해 보안 제어 시스템을 우회하거나 심지어 보안 제어 시스템을 비활성화시키는 결과가 초래될 수도 있습니다.

제로 트러스트 보안의 두 가지 기본 개념은 사용자의 액세스를 제어하는 것과 인증된 사용자의 세션을 모니터링하여 보안을 유지하는 것입니다. VPN에는 이러한 주요 기능이 없습니다. 이러한 VPN의 성능과 확장성의 한계에 부딪힐 경우 사용자는 업무의 성과와 생산성 향상을 위해 보안 기능을 회피하거나 우회하려는 시도를 하게 될 수 있습니다. 제로 트러스트가 빠른 속도록 기업의 사이버 보안의 필수 요건이 되고 있지만, VPN의 이러한 특성은 제로 트러스트 아키텍처 구현에 적합하지 않습니다.

SSE와 SASE를 통한 제로 트러스트의 구현

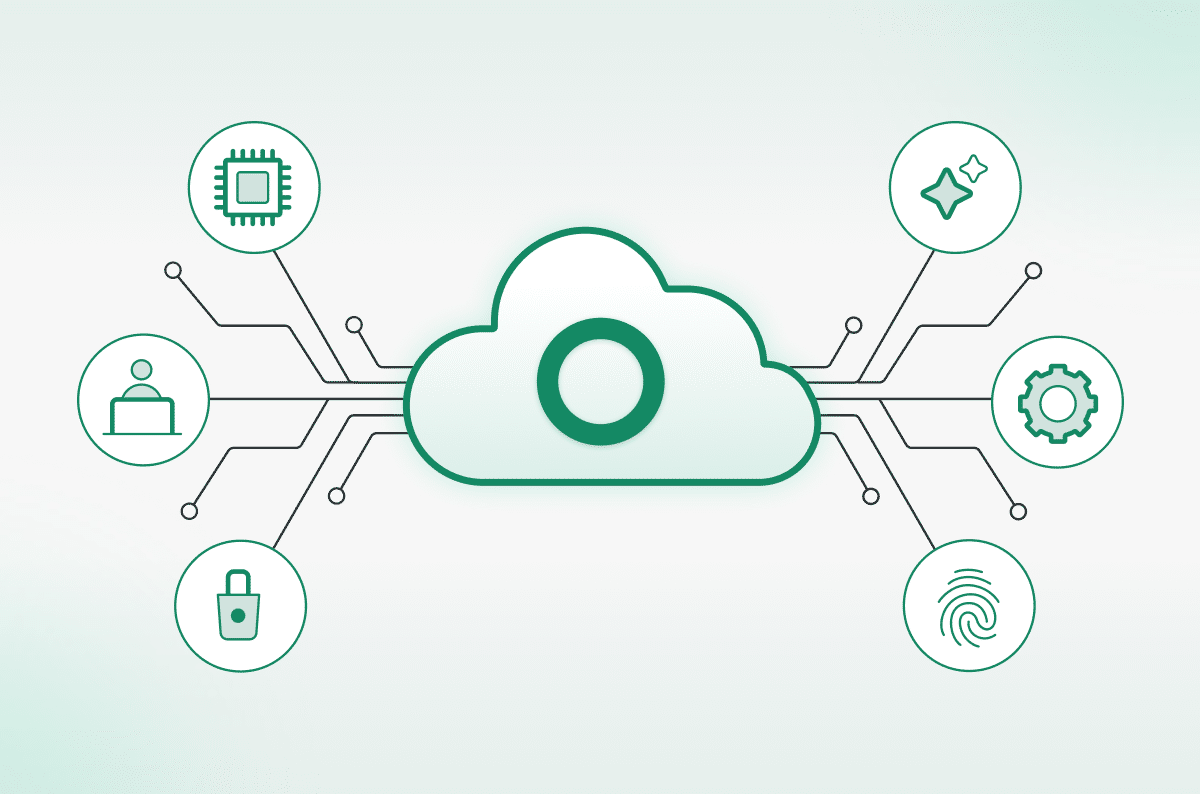

제로 트러스트의 두 가지 필수 기능인 액세스 제어와 세션 보안 모니터링을 고려할 때 기업의 제로 트러스트 프로그램을 구현하는 데는 SSE(Security Service Edge, 보안 서비스 엣지)와 SASE(Secure Access Service Edge, 보안 액세스 서비스 엣지)가 이상적이라고 할 수 있습니다. SASE 솔루션에는 ZTNA(zero trust network access, 제로 트러스트 네트워크 액세스) 기능이 포함되어 있어 기업 WAN 전반에서 최소 권한 액세스 제어를 실행할 수 있습니다.

SSE와 SASE 솔루션은 ZTNA외에도 FWaaS(Firewall as a Service, 서비스형 방화벽), IPS(Intrusion prevention system, 침입 방지 시스템), SWG(Secure web gateway, 보안 웹 게이트웨이) 및 CASB(cloud access security broker, 클라우드 액세스 보안 브로커)와 같은 다양한 주요 보안 기능을 제공합니다. 보안 기능과 액세스 제어를 융합한 SASE는 제로 트러스트의 올인원 솔루션이라고 할 수 있습니다.

SASE의 설계를 이용하면 보안이 네트워크 성능에 영향을 미치는 현상도 해결할 수 있습니다. SASE는 트래픽을 최적이 경로로 목적지까지 라우팅하기 전에 가장 가까운 PoP(Point of Presence, 연결 존재 지점)에서 트래픽을 검사하는 글로벌 네트워크 PoP 클라우드 솔루션입니다. 클라우드 솔루션으로 설계되었기 때문에 융합 보안 시스템이 대기 시간을 발생시키지 않고도 중요한 보안 기능을 수행하는 데 필요한 리소스를 제공합니다.

Cato는 Cato SD-WAN과 ZTNA, SWG, CASB/DLP 및 FWaaS를 포함하는 클라우드 네이티브 보안 서비스 엣지인 Cato SSE 360을 글로벌 클라우드 서비스로 통합하여 세계에서 가장 강력한 단일 벤더 SASE 플랫폼을 제공합니다. Cato는 전 세계에 75개가 넘는 PoP를 보유하고 있어 모든 사용자가 위치에 관계없이 수준 높은 보안과 최적화된 애플리케이션 액세스를 경험할 수 있습니다. 모든 것을 단일 창에서 쉽게 관리할 수 있어 사용도 편리합니다. 지금 무료 데모에 등록하여 Cato의 SASE 클라우드를 회사의 제로 트러스트 보안 목표에 어떻게 활용할 수 있는지 자세히 알아보십시오.